Содержание

Введение. 3

1.

Терминология. 4

2.

Требования к криптосистемам. 6

3.

Криптографические средства защиты. 7

Заключение. 19

Список

литературы.. 20

Введение

Проблема защиты информации путем ее преобразования,

исключающего ее прочтение посторонним лицом волновала человеческий

ум с давних времен. История криптографии - ровесница истории человеческого

языка. Более того, первоначально письменность сама по себе была

криптографической системой, так как в древних обществах ею владели только

избранные. Священные книги Древнего Египта, Древней Индии тому примеры.

С широким распространением письменности криптография стала

формироваться как самостоятельная наука. Первые криптосистемы встречаются уже в

начале нашей эры. Так, Цезарь в своей переписке использовал уже более менее систематический

шифр, получивший его имя.

Почему проблема использования криптографических

методов в информационных системах (ИС) стала в настоящий момент особо актуальна?

С одной стороны, расширилось использование компьютерных

сетей, в частности глобальной сети Интернет, по которым передаются большие

объемы информации государственного, военного, коммерческого и

частного характера, не допускающего возможность доступа к ней посторонних

лиц.

С другой стороны, появление новых мощных компьютеров, технологий сетевых и нейронных вычислений

сделало возможным дискредитацию криптографических систем еще недавно

считавшихся практически не

раскрываемыми.

Проблемой защиты информации путем ее преобразования

занимается криптология (kryptos - тайный, logos - наука).

Криптология разделяется на два направления - криптографию и криптоанализ.

Цели этих направлений прямо противоположны.

Криптография занимается поиском и

исследованием математических методов преобразования информации.

Сфера интересов криптоанализа

- исследование возможности расшифровывания

информации без знания ключей.

Цель работы – раскрыть сущность вопроса связанного с

основными определениями криптографии.

1. Терминология

Итак, криптография дает

возможность преобразовать информацию таким образом, что ее прочтение

(восстановление) возможно только при знании ключа.

В качестве информации,

подлежащей шифрованию и дешифрованию, будут рассматриваться тексты, построенные на некотором алфавите. Под этими терминами понимается

следующее.

Алфавит - конечное множество используемых для кодирования информации знаков.

Текст - упорядоченный набор из элементов алфавита.

В качестве примеров

алфавитов, используемых в современных ИС можно привести следующие:

- алфавит Z33 - 32 буквы русского алфавита и

пробел;

- алфавит Z256 - символы, входящие в стандартные

коды ASCII и КОИ-8;

- бинарный алфавит - Z2 = {0,1};

- восьмеричный алфавит или шестнадцатеричный

алфавит;

Шифрование - преобразовательный процесс: исходный текст, который носит также название открытого текста, заменяется шифрованным текстом.

Дешифрование - обратный шифрованию процесс. На основе ключа шифрованный

текст преобразуется в исходный.

Ключ - информация, необходимая для беспрепятственного шифрования

и дешифрования текстов.

Криптографическая система представляет собой семейство T преобразований открытого текста.

Члены этого семейства индексируются, или обозначаются символом k; параметр k является ключом.

Пространство ключей K - это набор

возможных значений ключа. Обычно ключ представляет собой последовательный

ряд букв алфавита.

Криптосистемы разделяются

на симметричные и с открытым ключом.

В симметричных криптосистемах и для шифрования, и для дешифрования

используется один и тот же ключ.

В системах с открытым ключом используются два ключа - открытый и закрытый, которые математически связаны друг с другом. Информация

шифруется с помощью открытого ключа, который доступен всем желающим, а расшифровывается с помощью

закрытого ключа, известного только получателю сообщения.

Термины распределение ключей и управление ключами относятся к

процессам системы обработки информации, содержанием которых является

составление и распределение ключей между пользователями.

Электронной (цифровой) подписью называется присоединяемое к тексту

его криптографическое преобразование, которое позволяет при получении текста

другим пользователем проверить авторство и подлинность сообщения.

Криптостойкостью называется характеристика

шифра, определяющая его стойкость к дешифрованию без знания ключа

(т.е. криптоанализу). Имеется несколько показателей криптостойкости, среди

которых:

- количество всех возможных

ключей;

- среднее время, необходимое

для криптоанализа.

Преобразование Tk определяется соответствующим

алгоритмом и значением параметра k.

Эффективность шифрования с целью защиты информации зависит от сохранения

тайны ключа и криптостойкости шифра.

2.

Требования к криптосистемам

Процесс криптографического закрытия данных может

осуществляться как программно, так и аппаратно. Аппаратная реализация

отличается существенно большей стоимостью, однако ей присущи и

преимущества: высокая производительность, простота, защищенность

и т.д. Программная реализация более практична, допускает известную

гибкость в использовании.

Для современных криптографических систем защиты

информации сформулированы следующие общепринятые требования:

- зашифрованное сообщение

должно поддаваться чтению только при наличии ключа;

- число операций, необходимых

для определения использованного ключа шифрования по фрагменту

шифрованного сообщения и соответствующего ему открытого текста,

должно быть не меньше общего числа возможных ключей;

- число операций, необходимых

для расшифровывания информации путем перебора всевозможных

ключей должно иметь строгую нижнюю оценку и выходить за пределы возможностей

современных компьютеров (с учетом возможности использования сетевых

вычислений);

- знание алгоритма шифрования

не должно влиять на надежность защиты;

- незначительное изменение

ключа должно приводить к существенному изменению вида зашифрованного

сообщения даже при использовании одного и того же ключа;

- структурные элементы алгоритма

шифрования должны быть неизменными;

- дополнительные биты,

вводимые в сообщение в процессе шифрования, должен быть полностью и надежно

скрыты в шифрованном тексте;

- длина шифрованного текста

должна быть равной длине исходного текста;

- не должно быть простых и

легко устанавливаемых зависимостью между ключами, последовательно

используемыми в процессе шифрования;

- любой ключ из множества

возможных должен обеспечивать надежную защиту информации;

- алгоритм должен допускать

как программную, так и аппаратную реализацию, при этом изменение

длины ключа не должно вести к качественному ухудшению алгоритма

шифрования.

3.

Криптографические средства защиты.

Криптографическими средствами защиты называются специальные

средства и методы преобразования информации, в результате которых маскируется

ее содержание. Основными видами криптографического закрытия являются шифрование

и кодирование защищаемых данных. При этом шифрование есть такой вид закрытия,

при котором самостоятельному преобразованию подвергается каждый символ

закрываемых данных; при кодировании защищаемые данные делятся на блоки, имеющие

смысловое значение, и каждый такой блок заменяется цифровым, буквенным или

комбинированным кодом. При этом используется несколько различных систем

шифрования: заменой, перестановкой, гаммированием, аналитическим

преобразованием шифруемых данных. Широкое распространение получили

комбинированные шифры, когда исходный текст последовательно преобразуется с

использованием двух или даже трех различных шифров.

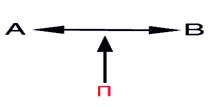

Принципы работы Криптосистемы.

Типичный пример

изображения ситуации, в которой возникает задача криптографии (шифрования)

изображён на рисунке 1:

Рис. 1

На рисунке 1 А и В -

законные пользователи защищённой информации, они хотят обмениваться информацией

по общедоступному каналу связи.

П - незаконный пользователь (противник, хакер), который хочет перехватывать

передаваемые по каналу связи сообщения и попытаться извлечь из них интересную

для него информацию. Эту простую схему можно считать моделью типичной ситуации,

в которой применяются криптографические методы защиты информации или просто

шифрование.

Исторически в

криптографии закрепились некоторые военные слова (противник, атака на шифр и

др.). Они наиболее точно отражают смысл соответствующих криптографических понятий.

Вместе с тем широко известная военная терминология, основанная на понятии кода

(военно-морские коды, коды Генерального штаба, кодовые книги, кодобозначения и

т. п.), уже не применяется в теоретической криптографии. Дело в том, что за

последние десятилетия сформировалась теория кодирования - большое научное

направление, которое разрабатывает и изучает методы защиты информации от

случайных искажений в каналах связи.

Криптография занимается

методами преобразования информации, которые бы не позволили противнику извлечь

ее из перехватываемых сообщений. При этом по каналу связи передается уже не

сама защищаемая информация, а результат ее преобразования с помощью шифра, и

для противника возникает сложная задача вскрытия шифра. Вскрытие (взламывание)

шифра - процесс получения защищаемой информации из шифрованного сообщения без

знания примененного шифра. Противник может пытаться не получить, а уничтожить

или модифицировать защищаемую информацию в процессе ее передачи. Это - совсем

другой тип угроз для информация, отличный от перехвата и вскрытия шифра. Для

защиты от таких угроз разрабатываются свои специфические методы. Следовательно,

на пути от одного законного пользователя к другому информация должна защищаться

различными способами, противостоящими различным угрозам. Возникает ситуация

цепи из разнотипных звеньев, которая защищает информацию. Естественно,

противник будет стремиться найти самое слабое звено, чтобы с наименьшими

затратами добраться до информации. А значит, и законные пользователи должны

учитывать это обстоятельство в своей стратегии защиты: бессмысленно делать

какое-то звено очень прочным, если есть заведомо более слабые звенья

("принцип равнопрочности защиты").

Придумывание хорошего

шифра дело трудоемкое. Поэтому желательно увеличить время жизни хорошего шифра

и использовать его для шифрования как можно большего количества сообщений. Но

при этом возникает опасность, что противник уже разгадал (вскрыл) шифр и читает

защищаемую информацию. Если же в шифре сеть сменный ключ то, заменив ключ,

можно сделать так, что разработанные противником методы уже не дают эффекта.

Управление

криптографическими ключами.

Под ключом в криптографии

понимают сменный элемент шифра, который применяется для шифрования конкретного

сообщения. В последнее время безопасность защищаемой информации стала

определяться в первую очередь ключом. Сам шифр, шифрмашина или принцип

шифрования стали считать известными противнику и доступными для

предварительного изучения, но в них появился неизвестный для противника ключ,

от которого существенно зависят применяемые преобразования информации. Теперь

законные пользователи, прежде чем обмениваться шифрованными сообщениями, должны

тайно от противника обменяться ключами или установить одинаковый ключ на обоих

концах канала связи. А для противника появилась новая задача - определить ключ,

после чего можно легко прочитать зашифрованные на этом ключе сообщения.

Вернемся к формальному

описанию основного объекта криптографии

(рис. №1). Теперь в него необходимо внести существенное изменение - добавить

недоступный для противника секретный канал связи для обмена ключами (рис. 2).

Рис. 2

Создать такой канал связи

вполне реально, поскольку нагрузка на него, вообще говоря, небольшая. Отметим

теперь, что не существует единого шифра, подходящего для всех случаев. Выбор

способа шифрования зависит от особенностей информации, ее ценности и

возможностей владельцев по защите своей информации. Прежде всего подчеркнем

большое разнообразие видов защищаемой информации: документальная, телефонная,

телевизионная, компьютерная и т.д. Каждый вид информации имеет свои

специфические особенности, и эти особенности сильно влияют на выбор методов

шифрования информации. Большое значение имеют объемы и требуемая скорость

передачи шифрованной информации. Выбор вида шифра и его параметров существенно

зависит от характера защищаемых секретов или тайны. Некоторые тайны (например,

государственные, военные и др.) должны сохраняться десятилетиями, а некоторые

(например, биржевые) - уже через несколько часов можно разгласить. Необходимо

учитывать также и возможности того противника, от которого защищается данная

информация. Одно дело - противостоять одиночке или даже банде уголовников, а

другое дело - мощной государственной структуре.

Любая современная

криптографическая система основана (построена) на использовании

криптографических ключей. Она работает по определенной методологии (процедуре),

состоящей из: одного или более алгоритмов шифрования (математических формул);

ключей, используемых этими алгоритмами шифрования; системы управления ключами;

незашифрованного текста; и зашифрованного текста (шифртекста).

1. Симметричная (секретная) методология.

В

этой методологии и для шифрования, и для расшифровки отправителем и получателем

применяется один и тот же ключ, об использовании которого они договорились до

начала взаимодействия. Если ключ не был скомпрометирован, то при расшифровке

автоматически выполняется аутентификация отправителя, так как только

отправитель имеет ключ, с помощью которого можно зашифровать информацию, и

только получатель имеет ключ, с помощью которого можно расшифровать информацию.

Так как отправитель и получатель - единственные люди, которые знают этот

симметричный ключ, при компрометации ключа будет скомпрометировано только

взаимодействие этих двух пользователей. Проблемой, которая будет актуальна и

для других криптосистем, является вопрос о том, как безопасно распространять

симметричные (секретные) ключи.

Алгоритмы симметричного

шифрования используют ключи не очень большой длины и могут быстро шифровать

большие объемы данных.

Порядок использования

систем с симметричными ключами:

1.

Безопасно

создается, распространяется и сохраняется симметричный секретный ключ.

2.

Отправитель

создает электронную подпись с помощью расчета хэш-функции для текста и

присоединения полученной строки к тексту

3.

Отправитель

использует быстрый симметричный алгоритм шифрования-расшифровки вместе с

секретным симметричным ключом к полученному пакету (тексту вместе с

присоединенной электронной подписью) для получения зашифрованного текста.

Неявно таким образом производится аудентификация, так как только отправитель

знает симметричный секретный ключ и может зашифровать этот пакет. Только

получатель знает симметричный секретный ключ и может расшифровать этот пакет.

4.

Отправитель

передает зашифрованный текст. Симметричный секретный ключ никогда не передается

по незащищенным каналам связи.

5.

Получатель

использует тот же самый симметричный алгоритм шифрования-расшифровки вместе с

тем же самым симметричным ключом (который уже есть у получателя) к

зашифрованному тексту для восстановления исходного текста и электронной

подписи. Его успешное восстановление аутентифицирует кого-то, кто знает

секретный ключ.

6.

Получатель

отделяет электронную подпись от текста.

7.

Получатель

создает другую электронную подпись с помощью расчета хэш-функции для

полученного текста.

8.

Получатель

сравнивает две этих электронных подписи для проверки целостности сообщения

(отсутствия его искажения)

Доступными сегодня

средствами, в которых используется симметричная методология, являются:

- Kerberos, который был разработан для

аутентификации доступа к ресурсам в сети, а не для верификации данных. Он

использует центральную базу данных, в которой хранятся копии секретных ключей

всех пользователей.

- Сети банкоматов (ATM Banking

Networks). Эти системы являются оригинальными разработками владеющих ими банков

и не продаются. В них также используются симметричные методологии.

2. Асимметричная (открытая) методология.

В этой методологии ключи

для шифрования и расшифровки разные, хотя и создаются вместе. Один ключ

делается известным всем, а другой держится в тайне. Данные, зашифрованные одним

ключом, могут быть расшифрованы только другим ключом.

Все асимметричные криптосистемы

являются объектом атак путем прямого перебора ключей, и поэтому в них должны

использоваться гораздо более длинные ключи, чем те, которые используются в

симметричных криптосистемах, для обеспечения эквивалентного уровня защиты. Это

сразу же сказывается на вычислительных ресурсах, требуемых для шифрования, хотя

алгоритмы шифрования на эллиптических кривых могут смягчить эту проблему. Брюс

Шнейер в книге "Прикладная криптография: протоколы, алгоритмы и исходный

текст на C" приводит в таблице 1 следующие данные об эквивалентных длинах

ключей.

Таблица 1.

|

Длина симметричного ключа

|

Длина

асимметричного ключа

|

|

56

бит

|

384

бит

|

|

64

бита

|

512

бит

|

|

80

бит

|

768

бит

|

|

112

бит

|

1792

бита

|

|

128

бит

|

2304

бита

|

Для того чтобы избежать

низкой скорости алгоритмов асимметричного шифрования, генерируется временный

симметричный ключ для каждого сообщения и только он шифруется асимметричными

алгоритмами. Само сообщение шифруется с использованием этого временного

сеансового ключа и алгоритма шифрования/расшифровки, ранее описанного. Затем

этот сеансовый ключ шифруется с помощью открытого асимметричного ключа

получателя и асимметричного алгоритма шифрования. После этого этот

зашифрованный сеансовый ключ вместе с зашифрованным сообщением передается

получателю. Получатель использует тот же самый асимметричный алгоритм

шифрования и свой секретный ключ для расшифровки сеансового ключа, а полученный

сеансовый ключ используется для расшифровки самого сообщения.

В асимметричных

криптосистемах важно, чтобы сеансовые и асимметричные ключи были сопоставимы в

отношении уровня безопасности, который они обеспечивают. Если используется

короткий сеансовый ключ (например, 40-битовый DES), то не имеет значения,

насколько велики асимметричные ключи. Асимметричные открытые ключи уязвимы к

атакам прямым перебором отчасти из-за того, что их тяжело заменить. Если

атакующий узнает секретный асимметричный ключ, то будет скомпрометирован не

только текущее, но и все последующие взаимодействия между отправителем и

получателем.

Порядок использования

систем с асимметричными ключами:

1.

Безопасно

создаются и распространяются асимметричные открытые и секретные ключи.

Секретный асимметричный ключ передается его владельцу. Открытый асимметричный

ключ хранится в базе данных и администрируется центром выдачи сертификатов.

Подразумевается, что пользователи должны верить, что в такой системе

производится безопасное создание, распределение и администрирование ключами.

Более того, если создатель ключей и лицо или система, администрирующие их, не

одно и то же, то конечный пользователь должен верить, что создатель ключей на

самом деле уничтожил их копию.

2.

Создается

электронная подпись текста с помощью вычисления его хэш-функции. Полученное

значение шифруется с использованием асимметричного секретного ключа

отправителя, а затем полученная строка символов добавляется к передаваемому

тексту (только отправитель может создать электронную подпись).

3.

Создается

секретный симметричный ключ, который будет использоваться для шифрования только

этого сообщения или сеанса взаимодействия (сеансовый ключ), затем при помощи

симметричного алгоритма шифрования/расшифровки и этого ключа шифруется исходный

текст вместе с добавленной к нему электронной подписью - получается

зашифрованный текст (шифр-текст).

4.

Теперь

нужно решить проблему с передачей сеансового ключа получателю сообщения.

5.

Отправитель

должен иметь асимметричный открытый ключ центра выдачи сертификатов. Перехват

незашифрованных запросов на получение этого открытого ключа является

распространенной формой атаки. Может существовать целая система сертификатов,

подтверждающих подлинность открытого ключа.

6.

Отправитель

запрашивает у центра сертификатов асимметричный открытый ключ получателя

сообщения. Этот процесс уязвим к атаке, в ходе которой атакующий вмешивается во

взаимодействие между отправителем и получателем и может модифицировать трафик,

передаваемый между ними. Поэтому открытый асимметричный ключ получателя

"подписывается" у центра сертификатов. Это означает, что центр

сертификатов использовал свой асимметричный секретный ключ для шифрования

асимметричного отркытого ключа получателя. Только центр сертификатов знает

асимметричный секретный ключ, поэтому есть гарантии того, что открытый

асимметричный ключ получателя получен именно от него.

7.

После

получения асимметричный открытый ключ получателя расшифровывается с помощью

асимметричного открытого ключа и алгоритма асимметричного

шифрования/расшифровки. Естественно, предполагается, что центр сертификатов не

был скомпрометирован. Если же он оказывается скомпрометированным, то это

выводит из строя всю сеть его пользователей. Поэтому можно и самому зашифровать

открытые ключи других пользователей, но где уверенность в том, что они не

скомпрометированы?

8.

Теперь

шифруется сеансовый ключ с использованием асимметричного алгоритма

шифрования-расшифровки и асимметричного ключа получателя (полученного от центр

сертификатов и расшифрованного).

9.

Зашифрованный

сеансовый ключ присоединяется к зашифрованному тексту (который включает в себя

также добавленную ранее электронную подпись).

10.

Весь

полученный пакет данных (зашифрованный текст, в который входит помимо исходного

текста его электронная подпись, и зашифрованный сеансовый ключ) передается

получателю. Так как зашифрованный сеансовый ключ передается по незащищенной

сети, он является очевидным объектом различных атак.

11.

Получатель

выделяет зашифрованный сеансовый ключ из полученного пакета.

12.

Теперь

получателю нужно решить проблему с расшифровкой сеансового ключа.

13.

Получатель

должен иметь асимметричный открытый ключ центра выдачи сертификатов.

14.

Используя

свой секретный асимметричный ключ и тот же самый асимметричный алгоритм

шифрования получатель расшифровывает сеансовый ключ.

15.

Получатель

применяет тот же самый симметричный алгоритм шифрования-расшифровки и

расшифрованный симметричный (сеансовый) ключ к зашифрованному тексту и получает

исходный текст вместе с электронной подписью.

16.

Получатель

отделяет электронную подпись от исходного текста.

17.

Получатель

запрашивает у центр сертификатов асимметричный открытый ключ отправителя.

18.

Как

только этот ключ получен, получатель расшифровывает его с помощью открытого

ключа центр сертификатов и соответствующего асимметричного алгоритма

шифрования-расшифровки.

19.

Затем

расшифровывается хэш-функция текста с использованием открытого ключа

отправителя и асимметричного алгоритма шифрования-расшифровки.

20.

Повторно

вычисляется хэш-функция полученного исходного текста.

21.

Две

эти хэш-функции сравниваются для проверки того, что текст не был изменен.

Алгоритмы шифрования

Алгоритмы шифрования с

использованием ключей предполагают, что данные не сможет прочитать никто, кто

не обладает ключом для их расшифровки. Они могут быть разделены на два класса,

в зависимости от того, какая методология криптосистем напрямую поддерживается

ими.

1. Симметричные

алгоритмы

Для шифрования и

расшифровки используются одни и те же алгоритмы. Один и тот же секретный ключ

используется для шифрования и расшифровки. Этот тип алгоритмов используется как

симметричными, так и асимметричными криптосистемами.

Таблица 2.

|

Тип

|

Описание

|

|

DES

(Data Encryption

Standard)

|

Популярный

алгоритм шифрования, используемый как стандарт шифрования данных

правительством США.

Шифруется

блок из 64 бит, используется 64-битовый ключ (требуется только 56 бит), 16

проходов

Может

работать в 4 режимах:

-

Электронная

кодовая книга (ECB-Electronic Code Book ) - обычный DES, использует два

различных алгоритма.

-

Цепочечный

режим (CBC-Cipher Block Chaining), в котором шифрование шифрование блока

данных зависит от результатов шифрования предыдущих блоков данных.

-

Обратная связь

по выходу (OFB-Output Feedback), используется как генератор случайных чисел.

-

Обратная связь

по шифратору (CFB-Cipher Feedback), используется для получения кодов аутентификации

сообщений.

|

|

3-DES

или

тройной DES

|

64-битный

блочный шифратор, использует DES 3 раза с тремя различными 56-битными

ключами.

Достаточно

стоек ко всем атакам

|

Каскадный

3-DES

|

Стандартный

тройной DES, к которому добавлен механизм обратной связи, такой как CBC, OFB

или CFB

Очень

стоек ко всем атакам.

|

|

FEAL

(быстрый

алгоритм шифрования)

|

Блочный

шифратор, используемый как альтернатива DES

Вскрыт,

хотя после этого были предложены новые версии.

|

|

IDEA

(международный

алгоритм шифрования)

|

64-битный

блочный шифратор, 128-битовый ключ, 8 проходов

Предложен

недавно; хотя до сих пор не прошел полной проверки, чтобы считаться надежным,

считается более лучшим, чем DES

|

Skipjack

|

Разработано

АНБ в ходе проектов правительства США "Clipper" и

"Capstone".

До

недавнего времени был секретным, но его стойкость не зависела только от того,

что он был секретным.

64-битный

блочный шифратор, 80-битовые ключи используются в режимах ECB, CFB, OFB или

CBC, 32 прохода

|

RC2

|

64-битный

блочный шифратор, ключ переменного размера

Приблизительно

в 2 раза быстрее, чем DES

Может

использоваться в тех же режимах, что и DES, включая тройное шифрование.

Конфиденциальный

алгоритм, владельцем которого является RSA Data Security

|

RC4

|

Потоковый

шифр, байт-ориентированный, с ключом переменного размера.

Приблизительно

в 10 раз быстрее DES.

Конфиденциальный

алгоритм, которым владеет RSA Data Security

|

RC5

|

Имеет

размер блока 32, 64 или 128 бит, ключ с длиной от 0 до 2048 бит, от 0 до 255

проходов

Быстрый

блочный шифр

Алгоритм,

которым владеет RSA Data Security

|

CAST

|

64-битный

блочный шифратор, ключи длиной от 40 до 64 бит, 8 проходов

Неизвестно

способов вскрыть его иначе как путем прямого перебора.

|

|

Blowfish.

|

64-битный

блочный шифратор, ключ переменного размера до 448 бит, 16 проходов, на каждом

проходе выполняются перестановки, зависящие от ключа, и подстановки,

зависящие от ключа и данных.

Быстрее,

чем DES

Разработан

для 32-битных машин

|

|

Устройство

с

одноразовыми ключами

|

Шифратор,

который нельзя вскрыть.

Ключом

(который имеет ту же длину, что и шифруемые данные) являются следующие 'n'

бит из массива случайно созданных бит, хранящихся в этом устройстве. У

отправителя и получателя имеются одинаковые устройства. После использования

биты разрушаются, и в следующий раз используются другие биты.

|

|

Поточные

шифры

|

Быстрые

алгоритмы симметричного шифрования, обычно оперирующие битами (а не блоками

бит).

Разработаны

как аналог устройства с одноразовыми ключами, и хотя не являются такими же

безопасными, как оно, по крайней мере практичны.

|

2. Асимметричные алгоритмы

Асимметричные алгоритмы

используются в асимметричных криптосистемах для шифрования симметричных

сеансовых ключей (которые используются для шифрования самих данных).

Используется два разных

ключа - один известен всем, а другой держится в тайне. Обычно для шифрования и

расшифровки используется оба этих ключа. Но данные, зашифрованные одним ключом,

можно расшифровать только с помощью другого ключа.

Таблица 3.

|

Тип

|

Описание

|

|

RSA

|

Популярный

алгоритм асимметричного шифрования, стойкость которого зависит от сложности

факторизации больших целых чисел.

|

|

ECC

(криптосистема

на основе

эллиптических кривых)

|

Использует

алгебраическую систему, которая описывается в терминах точек эллиптических

кривых, для реализации асимметричного алгоритма шифрования.

Является

конкурентом по отношению к другим асимметричным алгоритмам шифрования, так

как при эквивалентной стойкости использует ключи меньшей длины и имеет

большую производительность.

Современные

его реализации показывают, что эта система гораздо более эффективна, чем

другие системы с открытыми ключами. Его производительность приблизительно на

порядок выше, чем производительность RSA, Диффи-Хеллмана и DSA.

|

|

Эль-Гамаль.

|

Вариант

Диффи-Хеллмана, который может быть использован как для шифрования, так и для

электронной подписи.

|

Хэш-функции

Хэш-функции являются

одним из важных элементов криптосистем на основе ключей. Их относительно легко

вычислить, но почти невозможно расшифровать. Хэш-функция имеет исходные данные

переменной длины и возвращает строку фиксированного размера (иногда называемую

дайджестом сообщения - MD), обычно 128 бит. Хэш-функции используются для

обнаружения модификации сообщения (то есть для электронной подписи).

Таблица 4.

|

Тип

|

Описание

|

|

MD2

|

Самая

медленная, оптимизирована для 8-битовых машин

|

|

MD4

|

Самая

быстрая, оптимизирована для 32-битных машин

Не

так давно взломана

|

MD5

|

Наиболее

распространенная из семейства MD-функций.

Похожа

на MD4, но средства повышения безопасности делают ее на 33% медленнее, чем

MD4

Обеспечивает

целостность данных

Считается

безопасной

|

|

SHA

(Secure

Hash Algorithm)

|

Создает

160-битное значение хэш-функции из исходных данных переменного размера.

Предложена

NIST и принята правительством США как стандарт

Предназначена

для использования в стандарте DSS

|

Механизмы аутентификации

Эти механизмы позволяют

проверить подлинность личности участника взаимодействия безопасным и надежным

способом.

Таблица 5.

|

Тип

|

Описание

|

|

Пароли

или PIN-коды

(персональные

идентификационные

номера)

|

Что-то,

что знает пользователь и что также знает другой участник взаимодействия.

Обычно

аутентификация производится в 2 этапа.

Может

организовываться обмен паролями для взаимной аутентификации.

|

|

Одноразовый

пароль

|

Пароль,

который никогда больше не используется.

Часто

используется постоянно меняющееся значение, которое базируется на постоянном

пароле.

|

|

CHAP

(протокол

аутентификации

запрос-ответ)

|

Одна

из сторон инициирует аутентификацию с помощью посылки уникального и непредсказуемого

значения "запрос" другой стороне, а другая сторона посылает

вычисленный с помощью "запроса" и секрета ответ. Так как обе

стороны владеют секретом, то первая сторона может проверить правильность

ответа второй стороны.

|

|

Встречная

проверка

(Callback)

|

Телефонный

звонок серверу и указание имени пользователя приводит к тому, что сервер затем

сам звонит по номеру, который указан для этого имени пользователя в его

конфигурационных данных.

|

Заключение

Криптография сегодня -

это важнейшая часть всех информационных систем: от электронной почты до сотовой

связи, от доступа к сети Internet до электронной наличности. Криптография

обеспечивает подотчетность, прозрачность, точность и конфиденциальность. Она

предотвращает попытки мошенничества в электронной коммерции и обеспечивает

юридическую силу финансовых транзакций. Криптография помогает установить вашу

личность, но и обеспечивает вам анонимность. Она мешает хулиганам испортить

сервер и не позволяет конкурентам залезть в ваши конфиденциальные документы. А

в будущем, по мере того как коммерция и коммуникации будут все теснее

связываться с компьютерными сетями, криптография станет жизненно важной.

Но присутствующие на

рынке криптографические средства не обеспечивают того уровня защиты, который

обещан в рекламе. Большинство продуктов разрабатывается и применяется отнюдь не

в сотрудничестве с криптографами.

Для того, чтобы грамотно

реализовать собственную криптосистему, необходимо не только ознакомится с

ошибками других и понять причины, по которым они произошли, но и, возможно,

применять особые защитные приемы программирования и специализированные средства

разработки.

На обеспечение

компьютерной безопасности тратятся миллиарды долларов, причем большая часть

денег выбрасывается на негодные продукты. К сожалению, коробка со слабым

криптографическим продуктом выглядит так же, как коробка со стойким. Два

криптопакета для электронной почты могут иметь схожий пользовательский

интерфейс, но один обеспечит безопасность, а второй допустит подслушивание.

Сравнение может указывать сходные черты двух программ, но в безопасности одной

из них при этом зияют дыры, которых лишена другая система. Опытный криптограф сможет

определить разницу между этими системами. То же самое может сделать и

злоумышленник.

Список литературы

1.

Баричев

С. В. Криптография без секретов. - М.: ИНФРА-М, 2003.

2.

Воробьев

А. Л. Защита информации в персональных ПК. – Ростов-на-Дону, 2004.

3.

Галатенко

В.А. Информационная безопасность. - М.: Финансы и статистика, 2005.

4.

Герасименко

В.А., Скворцов А.А., Харитонов И.Е. Новые направления применения криптографических методов защиты информации.- М.: ЮНИТИ, 2004.

5.

Иванченко

А. П. Системы обработки информации.

Защита криптографическая.

Алгоритм криптографического преобразования. – М.: Логос, 2004.

6.

Ковалевский

В. Криптографические методы. – М.:

Компьютер Пресс, 2003.

7.

Ростовцев

А. Г., Михайлова Н. В. Методы криптоанализа классических шифров. - М.: Дело, 2005.