|

МПС Российской Федерации

Департамент кадров и учебных заведений

Самарский институт инженеров железнодорожного транспорта Самарский институт инженеров железнодорожного транспорта

КАФЕДРА______________Информатики___________________________

ДИПЛОМНЫЙ ПРОЕКТ

на тему:

Информационная система складского терминала.

Допущен к защите______________________________________

Зав. кафедрой ________________ ( Юшков )

Руководитель проекта ________________ ( Тюмиков )

Н. контроль ________________ ( Юшков )

Консультант по эконом. части ________________ ( Карпова )

Консультант по охране труда _________________ ( Агеева )

Консультант по гражданской

обороне__________________ ( Мухин )

Консультант по патентному

поиску___________________ ( Тюмиков )

Рецензент ____________________ ( )

Студент ____________________ ( Абраменко )

г. САМАРА

2001 2001

Форма № 24

_________Самарский Институт Инженеров железнодорожного транспорта__________________

(наименование вуза)

Факультет________________электротехнический________________________________________

Специальность__________________АТС_______________________________________________

УТВЕРЖДАЮ:

Зав. кафедрой

«_____» _______________2000 г.

З а д а н и е

по дипломному проекту (работе) студента

_____________________________Абраменко Алексей Юрьевич ________________________

(фамилия, имя, отчество)

1. Тема проекта (работы)________Информационная система складского терминала ________

________________________________________________________________________________

________________________________________________________________________________

________________________________________________________________________________

утверждена приказом по институту от «_____» __________________ 2000 г. № ____________

2. Срок сдачи студентом законченного проекта (работы) _______________________________

3. Исходные данные к проекту (работе) ______________________________________________

________________________________________________________________________________

________________________________________________________________________________

________________________________________________________________________________

________________________________________________________________________________

________________________________________________________________________________

4.Содержание расчетно-пояснительной записки (перечень подлежащих разработке вопросов)

________________________________________________________________________________

________________________________________________________________________________

________________________________________________________________________________

________________________________________________________________________________

________________________________________________________________________________

________________________________________________________________________________

5. Перечень графического материала (с точным указанием обязательных чертежей) ________

________________________________________________________________________________

________________________________________________________________________________

________________________________________________________________________________

________________________________________________________________________________

________________________________________________________________________________

________________________________________________________________________________

________________________________________________________________________________

________________________________________________________________________________

________________________________________________________________________________

________________________________________________________________________________

________________________________________________________________________________

________________________________________________________________________________

6. Консультанты по проекту (работе, с указанием относящихся к ним разделов проекта)

Раздел

|

Консультант

|

Подпись, дата

|

| задание выдал

|

задание принял

|

| Экономический

|

Карпова Л.П.

|

| Охрана труда

|

Агеева Н.В.

|

| Чрезвычайные ситуации

|

Мухин В.Ф.

|

7. Дата выдачи задания ___________________________________________________________

Руководитель

___________________________________________

(подпись)

Задание принял к исполнению

___________________________________________________

(подпись)

КАЛЕНДАРНЫЙ ПЛАН

| № п/п

|

Наименование этапов

дипломного проекта (работы)

|

Срок выполнения этапов проекта (работы)

|

Примечание

|

Студент-дипломник

__________Абраменко А.Ю._____________________

Руководитель проекта

__________Тюмиков Д.К.______________________

Содержание

1. Анализ комплекса складских терминалов как объекта информатизации

1.1. Территориально-административная структура предприятия

1.2. Организация существующей ЛВС предприятия

1.2.1. Топология ЛВС

1.2.2. Логическая организация сети

1.3. Постановка задачи

1.3.1. Наименование, область применения, цель создания системы

1.3.2. Задачи, решаемые с помощью системы

1.3.3. Требования к защите информации в ЛВС подразделения

1.3.4. Характеристика объектов обработки

1.3.5. Функциональные требования к системе

1.3.6. Характеристика процессов обработки

1.3.7. Выходная информация информационной системы

1.3.8. Требования к системе

2. Описание функциональной структуры информационной системы складского терминала

3. Описание программы

3.1. Алгоритм функционирования информационной системы складского терминала

3.2. Информационная структура базы данных

3.3. Описание модулей программы

4. Защита информации в ЛВС подразделения

4.1. Анализ возможностей системы разграничения доступа ОС Windows NT

4.2. Обоснование применения специальных средств защиты информации

4.3. Выбор программно-аппаратных средств защиты информации

4.4. Принципы работы сервера безопасности

4.5. Шифрование трафика сети

5. Безопасность и экологичность проекта

5.1. Охрана труда на рабочем месте программиста

5.1.1. Описание рабочего места программиста

5.1.2. Расчет информационной нагрузки программиста

5.1.3. Расчет вентиляции

5.1.4. Охрана окружающей среды

5.2. Безопасность жизнедеятельности в чрезвычайных ситуациях

5.2.1. Оценка пожарной обстановки в населенных пунктах

5.2.2. Комплексная задача по прогнозированию и оценке пожарной обстановки

6. Патентный поиск

6.1. Правовая охрана программ для ЭВМ и баз данных

7. Экономический раздел

7.1. Расчет себестоимости разработки программного обеспечения

Заключение

Список используемых источников

Приложения

1. Анализ комплекса складских терминалов как объекта информатизации

1.1

. Территориально-административная структура предприятия

Компания «Русь» находится на российском рынке около двух лет и имеет на данный момент огромные площади для производства продуктов питания. Номенклатура производимых товаров составляет несколько сотен наименований и постоянно увеличивается. Предприятия компании расположены в различных регионах страны и работают независимо друг от друга под руководством головного офиса в г.Москва. Распределение готовой продукции осуществляется через региональные офисы компании, которые располагаются в различных регионах страны. Непосредственно продвижение товаров от производства до покупателя осуществляется логистической компанией «Новый день». Данный посредник осуществляет транспортировку готовой продукции с производства по регионам, ее складирование, хранение и отгрузку клиентам. Использование посредника в данном случае представляет определенные выгоды. Резко уменьшается число контактов производителя с вероятными покупателями товара (рис. 1.1). /1/

Процесс получения товара клиентом следующий: Клиент приезжает в региональный офис компании «Русь», оплачивает необходимые товары и после оформления соответствующих документов отправляется на склад посредника, где по оформленным документам непосредственно производится отгрузка продукции клиенту. Процесс получения товара клиентом следующий: Клиент приезжает в региональный офис компании «Русь», оплачивает необходимые товары и после оформления соответствующих документов отправляется на склад посредника, где по оформленным документам непосредственно производится отгрузка продукции клиенту.

В настоящее время у компании «Русь» существует развернутая сеть производителей. Компания является владельцем нескольких фабрик производящих товары народного потребления. Фабрики находятся в следующих городах:

- г. Жуковский

- г. Самара

- г. Барнаул

- г. Пермь

- г. Тимашевск

Основной офис компании располагается в городе Москва. Сбыт продукции осуществляется через региональные офисы компании. Региональные офисы компании находятся в городах:

- г. Санкт-Петербург

- г. Ростов-на-Дону

- г. Екатеринбург

- г. Новосибирск

- г. Владивосток

- г. Воронеж

- г. Нижний Новгород

- г. Самара

Территориальное расположение фабрик компании, а также региональных офисов показано на рис. 1.2. В связи с тем, что предприятия фирмы размещены в различных районах и специализирующихся на выпуске одного или нескольких видов продукции используется децентрализованная форма управления. При варианте децентрализованного управления типичная схема ее организации предусматривает отдельную ответственность за снабжение производства и сбыт на каждом предприятии фирмы, специализирующемся на выпуске определенных видов продукции. Эта схема предполагает концентрацию функций материально-технического обеспечения в рамках одной

службы каждого предприятия, отвечающего за тот или иной вид продукции.

На рис. 1.3. представлена структурная схема децентрализованного управления производством и материально-техническим обеспечением. Система состоит из трех уровней. В непосредственном подчинении высшего руководства фирмы находятся четыре подразделения: ведающие финансовыми активами фирмы и ценными бумагами, юридической службой, кадровыми вопросами и связями с общественностью (они не показаны на рис. 1.3.).

Эти подразделения отражают функции, возложенные на аппарат руководства. Второй уровень управления составляют функциональные подразделения, непосредственно организующие вопросы финансирования производства, исследовательские и опытно-конструкторские разработки, а также весь комплекс вопросов, связанных с выпуском отдельных видов продукции. Третье звено управления находится в непосредственном подчинении этих подразделений и отвечает за исследование рынка и сбытовую политику (маркетинг); оно связано с подразделением, занимающимся контролем финансовой деятельности и статическим учетом. В функции подразделения материально-технического обеспечения входит вся технологическая цепочка, включая транспортировку и складирование материалов, а также обслуживание покупателей готовой продукции. Линейная служба подразделения, ведающая контролем за запасами, осуществляет функции планирования производства совместно со службами производственного подразделения. При этом она исходит из наличия и номенклатуры запасов на складе фирмы. /2/

1.2 Организация существующей ЛВС предприятия.

1.2.1 Топология ЛВС

Термин "топология сети" относится к пути, по которому данные перемещаются по сети. Существуют три основных вида топологий: "общая шина", "звезда" и "кольцо". ЛВС предприятия построена по топологии «звезда» рис.1.4. В качестве среды передачи сигналов используется витая пара (Twisted Pair) пятой категории, что позволяет передавать информацию на скорости до 100 Мбит/с. Сеть построена по самой популярной технологии Ethernet, и представляет собой архитектуру сетей с разделяемой средой и широковещательной передачей. Это означает, что все узлы сегмента сети получают пакет одновременно. Термин "топология сети" относится к пути, по которому данные перемещаются по сети. Существуют три основных вида топологий: "общая шина", "звезда" и "кольцо". ЛВС предприятия построена по топологии «звезда» рис.1.4. В качестве среды передачи сигналов используется витая пара (Twisted Pair) пятой категории, что позволяет передавать информацию на скорости до 100 Мбит/с. Сеть построена по самой популярной технологии Ethernet, и представляет собой архитектуру сетей с разделяемой средой и широковещательной передачей. Это означает, что все узлы сегмента сети получают пакет одновременно.

В классическом варианте архитектуры с шинной топологией используется метод множественного доступа с прослушиванием несущей и обнаружением коллизий – CSMA/CD (Carrier Sense Multiple Access/Collision Detect). Суть этого метода заключается в том, что любой абонент может пытаться получить доступ к среде (начать передачу пакета) в любой момент времени, но будет делать это осмотрительно. Если в процессе передачи передающий узел обнаруживает коллизию (столкновение с работой другого передатчика), то он прекратит передачу, и будет выжидать случайный интервал времени до возобновления попытки передачи. Такой метод доступа относиться к классу недетерминированных с децентрализованным управлением (все узлы равноправны). Как было сказано выше, для реализации Ethernet на витой паре применяется звездообразная физическая топология. Логически все узлы оказываются объединенными в шину. /3/ На рис. 1.5. представлена схема информационных потоков в рассматриваемом подразделении.

Наиболее подробно показаны информационные потоки в пределах одного регионального представительства. В других представительствах картина потоков информации аналогична.

1.2.2 Логическая организация сети

Основным элементом централизованного администрирования в Windows NT Server является домен

. Домен - это группа серверов, работающих под управлением Windows NT Server, которая функционирует, как одна система. Все серверы Windows NT в домене используют один и тот же набор учетных карточек пользователя, поэтому достаточно заполнить учетную карточку пользователя только на одном сервере домена, чтобы она распознавалась всеми серверами этого домена. Группирование компьютеров в домены дает два важных преимущества сетевым администраторам и пользователям. Наиболее важное - серверы домена составляют (формируют) единый административный блок, совместно использующий службу безопасности и информацию учетных карточек пользователя. Каждый домен имеет одну базу данных, содержащую учетные карточки пользователя и групп, а также установочные параметры политики безопасности. Все серверы домена функционируют либо как первичный контроллер домена, либо как резервный контроллер домена, содержащий копию этой базы данных. Это означает, что администраторам нужно управлять только одной учетной карточкой для каждого пользователя, и каждый пользователь должен использовать (и помнить) пароль только одной учетной карточки. Расширяя административный блок с единственного компьютера на целый домен, Windows NT Server сохраняет усилия администраторов и время пользователей. Второе преимущество доменов сделано для удобства пользователей: когда пользователи просматривают сеть в поисках доступных ресурсов, они видят сеть, сгруппированную в домены, а не разбросанные по всей сети серверы и принтеры. Минимальное требование для домена - один сервер, работающий под управлением Windows NT Server,

который служит в качестве первичного контроллера домена

и хранит оригинал базы данных учетных карточек пользователя и групп домена. В дополнение к сказанному, домен может также иметь другие серверы, работающие под управлением Windows NT Server и служащие в качестве резервных контроллеров домена

, а также компьютеры, служащие в качестве стандартных серверов, серверов LAN Manager 2.x, клиентов Windows NT Workstation и других клиентов, как например, работающих с MS-DOS(рис.1.6.). Первичный контроллер домена должен быть сервером, работающим под управлением Windows NT Server. Все изменения базы данных, учетных карточек пользователя и групп домена должны выполняться в базе данных первичного контроллера домена. Резервные контроллеры домена, работающие под управлением Windows NT Server, хранят копию базы данных учетных карточек домена. База данных учетных карточек копируется во все резервные контроллеры домена. Все резервные контроллеры домена дополняют первичный контроллер и могут обрабатывать запросы на начала сеанса от пользователей учетных карточек домена. Если домен получает запрос на начало сеанса, первичный контроллер домена или любой из резервных контроллеров домена может идентифицировать попытку начала сеанса. Дополнительно к первичным и резервным контроллерам домена, работающим под управлением Windows NT Server, есть другой тип серверов. Во время установки Windows NT они определяются, как “серверы”, а не контроллеры домена. Сервер, который входит в домен, не получает копию базы данных пользователей домена. Для организации сети существует четыре модели: модель единственного домена, модель основного домена, модель многочисленных основных доменов и модель полного доверия

. Для построения ЛВС предприятия использована модель основного домена. Эта модель дает централизованное управление и организационные преимущества управления многими доменами. В этой модели один домен - основной домен, в котором регистрируются все пользователи и глобальные группы. Все другие домены сети доверяют этому домену и таким образом можно использовать пользователей и глобальные группы, зарегистрированные в них. Основная цель главного домена - управление сетевыми учетными карточками пользователя. Другие домены в сети - домены ресурса; они не хранят учетные карточки пользователя и не управляют ими, а только обеспечивают ресурсы (как например, файлы и принтеры коллективного использования) сети. В этой модели только первичные и резервные контроллеры домена в основном домене имеют копии учетных карточек пользователей сети. /4/ Логическая структура сети показана на рис. 1.7. который служит в качестве первичного контроллера домена

и хранит оригинал базы данных учетных карточек пользователя и групп домена. В дополнение к сказанному, домен может также иметь другие серверы, работающие под управлением Windows NT Server и служащие в качестве резервных контроллеров домена

, а также компьютеры, служащие в качестве стандартных серверов, серверов LAN Manager 2.x, клиентов Windows NT Workstation и других клиентов, как например, работающих с MS-DOS(рис.1.6.). Первичный контроллер домена должен быть сервером, работающим под управлением Windows NT Server. Все изменения базы данных, учетных карточек пользователя и групп домена должны выполняться в базе данных первичного контроллера домена. Резервные контроллеры домена, работающие под управлением Windows NT Server, хранят копию базы данных учетных карточек домена. База данных учетных карточек копируется во все резервные контроллеры домена. Все резервные контроллеры домена дополняют первичный контроллер и могут обрабатывать запросы на начала сеанса от пользователей учетных карточек домена. Если домен получает запрос на начало сеанса, первичный контроллер домена или любой из резервных контроллеров домена может идентифицировать попытку начала сеанса. Дополнительно к первичным и резервным контроллерам домена, работающим под управлением Windows NT Server, есть другой тип серверов. Во время установки Windows NT они определяются, как “серверы”, а не контроллеры домена. Сервер, который входит в домен, не получает копию базы данных пользователей домена. Для организации сети существует четыре модели: модель единственного домена, модель основного домена, модель многочисленных основных доменов и модель полного доверия

. Для построения ЛВС предприятия использована модель основного домена. Эта модель дает централизованное управление и организационные преимущества управления многими доменами. В этой модели один домен - основной домен, в котором регистрируются все пользователи и глобальные группы. Все другие домены сети доверяют этому домену и таким образом можно использовать пользователей и глобальные группы, зарегистрированные в них. Основная цель главного домена - управление сетевыми учетными карточками пользователя. Другие домены в сети - домены ресурса; они не хранят учетные карточки пользователя и не управляют ими, а только обеспечивают ресурсы (как например, файлы и принтеры коллективного использования) сети. В этой модели только первичные и резервные контроллеры домена в основном домене имеют копии учетных карточек пользователей сети. /4/ Логическая структура сети показана на рис. 1.7.

|

|

|

Функциональная схема подразделения приведена на рис. 1.8.

Рис. 1.8. Функциональная схема ЛВС подразделения

1.3 Постановка задачи

1.3.1 Наименование, область применения, цель создания системы

Разрабатываемая система, называемая «Информационная система комплекса складских терминалов» предназначена для автоматизации процесса управления движением материальных потоков складского комплекса. Цель разработки – перевод устаревшей СУБД на новую архитектуру клиент-сервер, исправление обнаруженных недостатков существующей системы. Существующая программа «Складской терминал» работает под управлением операционной системой MS-DOS. При этом она «вешает» машину при попытке запуска из-под Windows’95, поэтому, для работы с программой приходится перезагружать компьютер в режиме командной строки. Тот факт, что она написана под DOS, уже свидетельствует о неудобном интерфейсе пользователя. Отсутствие поддержки мышки, сложность, запутанность и непонятность назначения некоторых диалоговых окон, отсутствие системы помощи (не говоря уже о гибкой системе контекстной подсказки), неудобство ввода информации и многое другое еще меньше привлекает к программе. Система управления базой данных построена на технологии файл-сервер. При этом программа может работать как с локальной, так и с сетевой базой данных. Заметим, что при отсутствии доступа к сетевой базе, программа автоматически переключается на локальную базу, не выдавая при этом никаких предупреждений и сообщений. Еще несколько лет назад, среди СУБД наибольшей популярностью пользовались СУБД dBase, Paradox, Rbase, получившие общее название Xbase (созданных на технологии файл-сервер), а в качестве инструментальных средств самыми распространенными были Clipper и FoxPro. Сейчас на рынке этих СУБД распространенны Access, FoxPro, Paradox, dBase. В ходе эксплуатации таких систем были выявлены общие недостатки архитектуры файл-сервер, которые состоят в следующем:

- вся тяжесть вычислительной работы ложится на компьютер клиента; например, если в результате запроса клиент должен получить 2 записи из таблицы объемом 100000 записей, все 100000 записей будут скопированы с файл-сервера на клиентский компьютер; в результате возрастает загрузка сети (сетевой трафик) и увеличиваются требования к аппаратным мощностям пользовательского компьютера; заметим, что потребности в постоянном увеличении вычислительных мощностей клиентского компьютера обуславливаются постоянно возрастающим объемом накапливаемой и обрабатываемой информации;

- поскольку БД представляет собой набор файлов на сетевом сервере, доступ к таблицам регулируется только сетевой операционной системой, что делает такие БД по сути беззащитными от случайного или намеренного искажения хранящейся в ней информации, уничтожения или хищения;

- недостаточно развитый аппарат транзакций локальных СУБД служит потенциальным источником ошибок как при одновременном внесении изменений в одну и ту же запись, так и при реализации отката результатов серии объединенных по смыслу в единое целое операций над БД, когда некоторые из них завершились успешно, а некоторые – нет; это может нарушать ссылочную и смысловую целостность БД.

Но самый главный недостаток таких СУБД, это то, что только данная конкретная программа способна правильно производить изменения в БД, сохраняя их целостность. Любое стороннее вмешательство в базу данных может привести к полному разрушению данных и потере всей информации.

1.3.2 Задачи, решаемые с помощью системы

Из всех задач, решаемых данной системой можно выделить ряд основных задач – необходимость которых обязательна для любой информационной системы подобного рода. К таким задачам относятся:

o Учет продукции поступающей в зону складского комплекса.

o Учет продукции отгруженной из зоны складского комплекса.

o Возможность постоянного контроля состояния складского комплекса (наличие свободных, занятых ячеек и т.д.)

o Идентификация пользователей системы.

o Формирование необходимой документации.

1.3.3 Требования к защите информации в ЛВС подразделения

Чтобы обеспечить требуемый уровень безопасности информации в ЛВС подразделения, система безопасности должна иметь следующие средства:

· Средства идентификации и проверки полномочий

· Средства обеспечения защиты файлов

· Средства защиты ОС и программ пользователей

· Средства шифрования/дешифрования трафика сети

· Средства уничтожения остатков информации в системе

· Средства регистрации обращений к системе.

1.3.4 Характеристика объектов обработки

В соответствии с перечисленными задачами, реализуемыми системой, дадим характеристику соответствующих объектов обработки информации:

Приемка продукции на склад.

Продукцию на склад доставляют автомобильным или железнодорожным транспортом. В процессе разгрузки продукция укладывается на деревянные поддоны по определенным правилам. На один поддон укладывается продукция одного наименования с одним и тем же сроком годности. Максимальное количество коробов, располагаемое на одном поддоне, определяется исходя из их размера и веса. После формирования поддоны упаковывают пленкой (паллетизируют). Упакованный поддон с продукцией называется паллетой. После этого каждой паллете определяется адрес на складе. Водители электропогрузчиков развозят паллеты по адресам.

Отгрузка продукции клиентам.

Из отдела продаж заведующий складом получает накладную, в которой указан ассортимент продукции необходимый клиенту, а также его количество. Система определяет адреса на складе, где находится необходимая продукция. Выдает на печать приказы водителям электропогрузчиков на перемещение продукции из адресов в определенное место (место заказа). После перемещения продукции из адресов проверяется

наличие всех наименований продукции, а также их количество. По прибытию клиента заказ отгружается из зоны заказа в машину или вагон.

1.3.5 Функциональные требования к системе

· ввод, запись и хранение информации о приходе или отгрузке продукции на складе;

· при приеме продукции на склад система должна обеспечивать два режима работы:

1. Прием продукции в ручном режиме.

2. Прием продукции в автоматическом режиме.

При приеме продукции в ручном режиме адреса, в которых будет расположена продукция, выбираются оператором самостоятельно и заводятся вручную. При приеме продукции в автоматическом режиме система должна сама выбирать удобное расположение для поступающей на склад продукции. Оператор заводит в базу данных только код и срок годности товара. Адрес для него система определяет автоматически.

· При отгрузке товара система также должна обеспечивать два режима:

1. Формирование заказа в автоматическом режиме.

2. Формирование заказа в ручном режиме.

При формировании заказа в ручном режиме оператор заводит в базу данных всю информацию – код продукции, необходимой клиенту, количество коробов, адрес из которого их нужно взять. При формировании заказа в автоматическом режиме оператор заводит только ассортимент продукции и количество коробов необходимое клиенту. Адреса, из которых необходимо будет их взять система должна просчитывать автоматически. При автоматическом просчете заказа система должна включать в заказ код продукта необходимый клиенту с самым ранним сроком годности.

· Доступ к системе должен быть разграничен на два уровня:

- администратор базы данных;

- оператор базы данных;

Для операторов базы данных должны быть недоступны некоторые функции, которые доступны администратору базы данных. Оператор не должен иметь доступа к редактированию и дополнению баз карточка товара, операторы, клиенты. Администратор базы данных должен иметь возможность редактирования этих баз (добавить товар, оператора, удалить, отредактировать имеющиеся записи). Редактирование всех сохраненных документов в системе должно быть запрещено для всех работников имеющих допуск. Все документы, когда-либо созданные в системе не должны подвергаться каким – либо коррекциям или удалению. Система должна позволять операторам получать информацию о текущем состоянии склада (состоянии ячеек; товаре, находящемся в ячейках), а также обеспечивать возможность блокировки, разблокировки ячеек склада. Это необходимо для того, чтобы система при приемке продукции на склад в автоматическом режиме не использовала заблокированные ячейки.

1.3.6 Характеристика процессов обработки

В проектируемой системе каждая из представленных функций будет реализована соответствующим программным модулем, каждый из которых будет иметь возможность выполнения ряда операций, таких как корректировка информации, поиск данных, формирование отчетов. Процессы заполнения, корректировки и поиска данных будут реализованы однотипным способом во всех модулях. При добавлении и редактировании данных будет применяться контроль правильности ввода пользователем информации, путем ее сравнения с необходимым типом, диапазоном изменения возможных значений, маской ввода и т.д. При заполнении некорректной информации будет использована система уведомляющих сообщений, автоматически выдаваемых для предупреждения и помощи пользователю. Для добавления и редактирования данных будут использованы экранные формы со всеми необходимыми полями ввода, а также пояснениями и управляющими элементами (например, кнопками), предназначенными для выработки управляющих воздействий (сохранение, отмена изменений) и навигации (перемещению) по БД. Для обеспечения поиска данных также будут использованы экранные формы, позволяющие задавать различные значения (диапазоны значений) интересующей информации, с контролем допустимости значений условий поиска. Поиск информации можно будет производит как по отдельным полям таблиц, так и по совокупности полей, на частичное, либо полное совпадение условий поиска, без учета регистра букв для удобства пользователя, для численных полей и полей типа «дата» будет реализована возможность указания диапазонов изменения значений и т. д. В каждом из программных модулей системы предполагается наличие всех необходимых отчетных форм для формирования и печати документов установленной формы. Все отчеты генерируются автоматически, используя выборки информации из БД.

1.3.7 Выходная информация ИС.

Выходная информация ИС классифицируется на следующие виды –

- информация, связанная с приемом продукции на склад;

- информация, связанная с отгрузкой продукции со склада;

- справочная информация, отражающая состояние на складе.

Информация, связанная с приемом продукции на склад, состоит из следующих документов:

- акт о разгрузке;

- журнал прихода;

Эти документы подтверждают прием продукции на склад. Акт о разгрузке содержит следующие данные:

- название склада, производящего прием продукции;

- номер акта разгрузки;

- дата приема товара на склад;

- место приемки товара и составления данного акта;

- информация о составе комиссии производившей приемку продукции на склад, а именно:

- оператор (зав. складом) производивший прием продукции на склад;

- водитель автомобиля, доставившего продукцию на склад;

- номер автомобиля доставившего продукцию на склад;

- название организации, откуда доставлен груз;

- дата и время отправки груза;

- время доставки на склад;

- время окончания разгрузки;

- номер товарно-транспортной накладной, по которой товар был доставлен на склад;

- количество принятых мест (коробов) с указанием даты реализации продукта;

- состояние пломбы на прицепе автомобиля;

- наличие рекламных материалов, оборудования и т.п., не указанных в сопроводительных документах;

Журнал прихода содержит следующие данные:

- номер журнала прихода (совпадает с номером акта о разгрузке);

- дата прихода продукции на склад;

- наименование склада производившего прием продукции;

- наименование организации, откуда была доставлена продукция;

- информацию о приходе товара на склад с учетом разделения товара на паллеты, а именно:

- код товара;

- число коробов на паллете;

- срок годности продукции;

- адрес местонахождения продукции на складе;

- информация об операторе (зав. складом), производившем приемку товара;

Формы выходных документов прихода (акт о разгрузке, журнал прихода) приведены в приложении. Информация, связанная с отгрузкой продукции на склад, состоит из следующих документов:

- лист отгрузки со склада;

- журнал расхода;

Эти документы подтверждают факт отгрузки продукции со склада. Лист отгрузки со склада содержит следующие данные:

- название склада, с которого была отгружена продукция;

- номер заказа;

- код клиента, получающего продукцию;

- название клиента;

- дата и время отгрузки;

- код отгружаемой продукции;

- название отгружаемой продукции;

- срок годности отгружаемой продукции;

- количество отгружаемых коробов;

- информация об операторе, производившем отгрузку;

Журнал расхода содержит следующие данные:

- номер журнала расхода;

- название склада производившего отгрузку;

- информацию о расходе товара с учетом разделения товара на паллеты, а именно:

- код товара;

- число коробов на паллете;

- срок годности продукции;

- адрес местонахождения продукции на складе;

- информация об операторе (зав. складом), производившем отгрузку товара;

Формы выходных документов расхода (лист отгрузки со склада, журнал расхода) приведены в приложении. Помимо указанных выше документов, во время приема продукции на склад должны формироваться наклейки, которые наклеиваются на паллеты и содержат:

· код продукта;

· наименование продукта;

· срок годности продукта;

· количество коробов на паллете;

· адрес, в который необходимо поместить паллету.

Пример наклейки приведен в приложении. При подборке заказа клиенту, система должна формировать и выводить на печать приказы на перемещение паллет из адресов в зону заказа, которые выдаются водителям электропогрузчиков. Приказ на перемещение должен содержать:

· код перемещаемого продукта;

· наименование перемещаемого продукта;

· адрес, с которого необходимо переместить продукцию;

· количество коробов находящихся в данном адресе;

· срок годности перемещаемой продукции;

· номер заказа, для которого производится перемещение;

· количество коробов, которое необходимо переместить из адреса в зону заказа

Пример приказа на перемещение представлен в приложении. Формы выходной справочной информации достаточно разнообразны и должны формироваться системой самостоятельно, таким образом, как это может наблюдать пользователь на своем мониторе.

1.3.8 Требования к системе

Общие требования.

Разрабатываемая система должна представлять собой законченный программный продукт, реализующий автоматизацию процесса управления складским комплексом в установленном объеме задач. Для обеспечения эффективной работы система должна иметь дружественный графический интерфейс с пользователем, понятное назначение функций и наглядный результат обработки информации, надежно функционировать в существующем программном окружении и условиях эксплуатации, обладать средствами защиты от сбоев и восстановления. Система должна быть открытой для дальнейшего масштабирования и наращивания функциональных возможностей отдельных программных модулей. Необходимым и обязательным является наличие встроенной интерактивной справочной информации по работе с системой и программной документации на систему: техническое задание, описание программы, исходный текст программы, руководства системного программиста и пользователя.

Требования к видам обеспечения и компонентам

. По техническому обеспечению: персональный компьютер, с достаточным объемом оперативной памяти, наличие дисковых накопителей (НЖМД, НГМД) для хранения БД, документов и их архивных копий, монитор, принтер для печати отчетной документации.

По программному обеспечению:

1) системное: операционная система, драйвера для встроенных и внешних устройств;

2) прикладное: программы диагностики аппаратных средств и антивирусной защиты.

По информационному обеспечению: информационное обеспечение процесса управления движением материальных потоков складского комплекса можно представить следующей схемой.

2. Описание функциональной структуры информационной системы складского терминала

В соответствии с техническим заданием структуру задач, решаемых системой можно представить следующей схемой рис. 2.1.

Для выполнения первой задачи – идентификации пользователей, необходимо чтобы система могла:

- Разрешать работу с системой только зарегистрированным пользователям.

- Обеспечивать гибкую настройку доступности процедур системы для каждого отдельного пользователя.

- Обеспечивать сохранение информации в базе данных системы о пользователе и изменениях, им произведенных.

Реализация описанных выше процедур системы обеспечивается работой первой функции <Идентификация пользователей

>, выполнение которой обеспечивают четыре подфункции: <Ввод информации о пользователях системы

>, <Просмотр данных

>, <Обработка информации

>, <Сохранение информации о произведенных пользователем операциях

>.

Подфункция системы <Ввод информации о пользователях системы

> реализуется с помощью подфункций второго уровня <Добавление данных

>, <Проверка правильности ввода информации

> и <Сохранение информации

>.

Подфункция <Обработка информации

> может быть реализована тремя подфункциями второго уровня <Поиск информации

>, <Сортировка информации

>, <Изменение информации

>, которые в свою очередь реализуются подфункциями третьего уровня. Для подфункции <Поиск информации

> это:

<Задание условий поиска

>

<Выполнение условий поиска

>

<Просмотр результатов поиска

>

<Печать результатов поиска

>

Для подфункции <Сортировка информации

> это:

<Задание условий сортировки

>

<Выполнение условий сортировки

>

<Просмотр результатов сортировки>

<Печать результатов сортировки

>

Для подфункции <Изменение информации

> это:

<Добавление информации

>

<Исправление информации

>

<Проверка правильности ввода информации

>

<Удаление информации

>

<Просмотр результатов

>

<Сохранение изменений

>

Подфункция системы <Сохранение информации о произведенных пользователем операциях

> имеет важное значение, и поэтому выделена в отдельную подфункцию. Назначение данной подфункции состоит в сохранении идентификатора пользователя и времени в служебных полях базы данных при произведении пользователем, каких либо действий с базой данных системы. Это необходимо для восстановления информации о том – кто, когда и какие операции производил. Структурную схему функции системы <Идентификация пользователей

> можно представить схемой, представленной на рис. 2.2.

Для выполнения второй задачи – учета продукции поступающей в зону складского комплекса, необходимо чтобы система могла:

- Обеспечивать возможность ввода информации о приходе продукции на склад в двух режимах:

o Автоматический режим – режим, при котором на систему ложится задача выбора оптимального расположения продукции на складе. Оператор вводит в систему принимаемую продукцию, система определяет – где ее расположить.

o Ручной режим – режим, при котором оператор вручную определяет расположение принимаемой продукции на складе.

- Обеспечивать возможность корректировки введенной информации.

- Обеспечивать просмотр имеющейся информации.

- Контролировать правильность ввода информации.

- Автоматически сохранять введенную информацию.

- Обеспечивать возможность удаления информации.

- Обеспечивать возможность поиска необходимых данных.

- Обеспечивать возможность сортировки имеющейся информации.

- Обеспечивать формирование необходимой документации и вывод ее на печать.

Реализация описанных выше процедур системы обеспечивается работой второй функции <Учет продукции поступающей на склад

>, выполнение которой обеспечивают такие подфункции как <Ввод информации о поступлении продукции на склад

>, <Просмотр всех имеющихся данных

>, <Обработка имеющейся информации

>, <Формирование необходимой документации

>.

Подфункция системы <Ввод информации о поступлении продукции на склад

> реализуется с помощью подфункций второго уровня <Автоматический режим

> и <Ручной режим

>. Данные подфункции, в свою очередь, реализуются с помощью подфункций третьего уровня:

<Добавление данных

>

<Проверка правильности ввода данных

>

<Внесение изменений

>

<Удаление информации

>

<Просмотр результата

>

<Выдача необходимой информации на печать

>

<Автоматическое сохранение информации

>

Для реализации подфункции <Автоматический режим

> также необходима подфункция третьего уровня <Автоматическое определение необходимой информации и занесение ее в базу данных системы

>. В задачи данной подфункции входит определение наиболее оптимального расположения продукции на складе и выдача соответствующих адресов склада для принимаемой продукции.

Подфункция системы <Просмотр всех имеющихся данных

> реализуется с помощью подфункций второго уровня <Просмотр документов

> и <Печать документов

>. Подфункция системы <Обработка имеющейся информации

> может быть реализована с помощью двух подфункций второго уровня <Поиск информации

>, <Сортировка информации

>. Выполнение задач подфункции <Поиск информации

> осуществляется подфункциями третьего уровня:

<Задание условий поиска информации

>

<Выполнение поиска информации

>

<Просмотр результатов поиска

>

<Печать результатов поиска

>

а подфункции <Сортировка информации

> в свою очередь подфункциями:

<Задание условий сортировки

>

<Выполнение сортировки

>

<Просмотр результатов сортировки

>

<Печать результатов сортировки

>

Подфункция системы <Формирование необходимой документации

> реализуется четырьмя подфункциями второго уровня:

<Формирование отчетных форм

>

<Формирование отчетов

>

<Просмотр и печать отчетов

>

<Сохранение отчетов

>

На основании вышеизложенного, реализацию функции <Учет продукции поступающей на склад

> можно описать схемой представленной на рис. 2.3.

Для выполнения третьей задачи - учета продукции отгруженной из зоны складского комплекса, необходимо чтобы система могла:

- Обеспечивать возможность ввода информации об отгрузке продукции со склад в двух режимах:

o Автоматический режим – режим, при котором на систему ложится задача оптимального выбора адресов склада, с которых будет производиться отгрузка продукции клиентам. Оператор вводит в систему отгружаемую продукцию, система определяет – где ее взять.

o Ручной режим – режим, при котором оператор вручную определяет расположение отгружаемой продукции на складе.

- Обеспечивать возможность корректировки введенной информации.

- Обеспечивать просмотр имеющейся информации.

- Контролировать правильность ввода информации.

- Автоматически сохранять введенную информацию.

- Обеспечивать возможность удаления информации.

- Обеспечивать возможность поиска необходимых данных.

- Обеспечивать возможность сортировки имеющейся информации.

- Обеспечивать формирование необходимой документации и вывод ее на печать.

Реализация описанных выше процедур системы обеспечивается работой второй функции <Учет продукции отгруженной со склада

>, выполнение которой обеспечивают такие подфункции как <Ввод информации об отгрузке продукции со склада

>, <Просмотр всех имеющихся данных

>, <Обработка имеющейся информации

>, <Формирование необходимой документации

>. Как видно, перечень выполняемых данной функцией процедур аналогичен списку процедур предыдущей функции, поэтому будет целесообразно использовать структуру функции <Учет продукции поступающей на склад

>, с разницей лишь в том, что процедуры будут выполняться для информации из базы данных документов отгрузки со склада. Так же, для реализации функции <Учет продукции отгруженной со склада

> изменится назначение подфункции третьего уровня <Автоматическое определение необходимой информации и занесение ее в базу данных системы

>. В задачи данной подфункции входит определение наиболее оптимального расположения продукции на складе и выдача соответствующих адресов склада для отгружаемой продукции. Структурная схема функции системы <Учет продукции отгруженной со склада

> будет аналогична схеме функции <Учет продукции поступающей на склад>

рис. 2.3.

Для выполнения четвертой задачи – контроль за состоянием складского комплекса, необходимо чтобы система могла вести:

- Учет поставщиков продукции.

- Учет клиентов складского комплекса.

- Учет наименований продукции складского комплекса.

- Возможность произведения операций с виртуальными ячейками склада.

Реализация описанных выше процедур системы обеспечивается работой четвертой функции <Контроль за состоянием складского комплекса

>, выполнение которой осуществляется подфункциями: <Просмотр ячеек склада

>, <Операции с ячейками склада

>, <Учет поставщиков продукции

>, <Учет клиентов

>, <Учет наименований продукции

>. Подфункция <Операции с ячейками склада

> реализуется четырьмя подфункциями второго уровня:

<Создание виртуальных ячеек

>

<Удаление виртуальных ячеек

>

<Редактирование информации о ячейках

>

<Блокировка ячеек

>

Подфункция <Учет поставщиков продукции

> также реализуется четырьмя подфункциями второго уровня:

<Добавление поставщика

>

<Просмотр имеющихся поставщиков

>

<Удаление поставщика

>

<Редактирование информации о поставщике

>

Подфункции <Учет клиентов

> и <Учет наименований продукции

> реализованы также как и предыдущая подфункция, и имеют по четыре подфункции, отвечающие за добавление информации, просмотр имеющихся данных, удаление информации и редактирование информации. Структурная схема функции системы <Контроль за состоянием складского комплекса

> представлена на рис. 2.4.

Для выполнения пятой задачи – формирование необходимой документации, необходимо чтобы система могла:

- Поиск информации для составленных отчетов.

- Просмотр сформированных отчетов.

- Создание запросов для связи отчетов с данными.

- Создание форм отчетов.

- Генерацию отчетов.

- Настройку представления отчетов.

- Печать и сохранение отчетов в различных форматах.

Реализация описанных выше процедур системы обеспечивается работой пятой функции <Формирование необходимой документации

>, выполнение которой осуществляется подфункциями <Создание запросов для связи отчетов с данными

>, <Создание форм отчетов

>, <Формирование отчетов

> и <Обработка отчетов

>. Подфункция <Создание запросов для связи отчетов с данными

> предназначена для создания запросов к базе данных. В запросах указываются таблицы данных и необходимые условия выборки данных. Каждый запрос имеет свое имя, ссылаясь на которое производится формирование данных для отчета, вызвавшего данный запрос. Функционирование данной подфункции осуществляется пятью подфункциями второго уровня:

<Просмотр списка запросов

>

<Добавление запроса

>

<Редактирование запроса

>

<Удаление запроса

>

<Просмотр результатов запроса

>

Подфункция <Создание форм отчетов

> предназначена для создания шапок отчетов. В форме отчета создаются необходимые надписи (заголовок отчета, заголовки столбцов и т.д.) а также указываются используемые запросы, необходимые для формирования данного отчета. Функционирование данной подфункции осуществляется пятью подфункциями второго уровня:

<Просмотр списка форм

>

<Редактирование существующих форм

>

<Добавление формы

>

<Удаление формы

>

<Просмотр формы

>

Подфункция <Формирование отчетов

> реализуется в системе с помощью подфункций второго уровня: <Поиск данных для отчета

>, <Выбор формы отчета

>, <Выбор запроса для отчета

>, <Генерация отчета

>. Подфункция <Обработка отчетов

> реализуется в системе с помощью подфункций второго уровня: <Просмотр и настройка отчетов

> <Печать отчетов

> <Загрузка отчетов

> <Сохранение отчетов в необходимом формате

>. Составим структурную схему функции системы <Формирование необходимой документации

> рис. 2.5.

3. Описание программы

Информационная система складского терминала (далее ИС или программа) представляет собой Windows – приложение, созданное с помощью программной среды Delphi 5. Программа функционирует как приложение для работы с базами данных, построенное на имеющихся для этого программных средствах Delphi 5. ИС работает под управлением операционной системы Windows 95/98/NT. Аппаратная часть ИС – компьютера (процессор Pentium 266 МГц, ОЗУ – 32 МБ, HDD – 2.4 Гб, видеопамять 4 МБ); дисплея 17´´; принтера (Lexmark Optra S 1855); принтера наклеек DATAMAX DMX 600. Характерной особенностью созданных с помощью Delphi программ для работы с базами данных (БД) является непременное использование в них BDE (Borland Database Engine – машина баз данных Borland), которая осуществляет роль связующего моста между программой и таблицами БД. BDE представляет собой набор DLL – библиотек, обеспечивающих низкоуровневый доступ к локальным и клиент – серверным БД и должна устанавливаться на каждом компьютере, который использует приложения для работы с БД, написанные на Delphi. BDE не является частью программы, содержится в нескольких каталогах и должна регистрироваться в реестре Windows 32. При установке ИС на компьютер все необходимые DLL – библиотеки копируются по умолчанию в каталог C:\Program Files\BDE\. В каталоге …IS\MODULS находятся исходные файлы программы. Запускающим файлом ИС является исполнимый файл START.EXE, находящийся в папке IS. Экранные формы информационной системы представлены на рисунках 3.1; 3.2; 3.3; 3.4.

Рис. 3.1. Экранная форма заголовка расходной накладной

Рис. 3.2. Экранная форма строк расходной накладной

Рис.3.3. Экранная форма редактора списков сотрудников

Рис 3.4. Экранная форма редактора классификаторов товаров

3.1 Алгоритм функционирования информационной системы

складского терминала

Функционирование ИС осуществляется согласно структурному алгоритму, построенному исходя из требований, предъявляемых к выполняемым программой функциям (разделы 1.3 и 2). Работу всей системы можно представить алгоритмом, изображенным на рис. 3.5, 3.6, 3.7, 3.8.

Рис. 3.5. Алгоритм работы информационной системы складского терминала

3.2 Информационная структура базы данных.

Проектирование базы данных начинается с выявления атрибутов и подбора данных. Проектируемая база данных будет содержать объектное отношение документов прихода и объектное отношение документов отгрузки со склада. Анализ информации, которая должна содержатся в акте о приходе продукции на склад, показывает, что следует выделить следующие атрибуты объектного отношения документов прихода:

1. № акта о разгрузке;

2. оператор, производящий приемку продукции на склад (зав. складом);

3. № товарно-транспортной накладной, по которой продукция прибыла на склад;

Рис. 3.6. Алгоритм работы информационной системы складского терминала

4. дата создания акта о разгрузке;

5. время создания акта о разгрузке;

6. № машины, с которой прибыла продукция;

7. поставщик продукции;

8. водитель машины;

9. дата разгрузки;

10. время разгрузки;

11. код продукта;

12. наименование продукта;

13. срок годности продукта;

14. количество коробов продукции;

15. вес короба продукции;

16. цена короба продукции;

17. адрес разгруженной продукции на складе;

Данное объектное отношение также должно содержать информацию о поставщике продукции (адрес, телефон и т.д.). Используя данное объектное отношение, мы получим слишком громоздкую базу данных, с огромной избыточностью. Так как принятая продукция будет иметь определенное количество разных адресов на складе для каждого кода продукции в отдельности, то мы получим большое число строк, в которых будет повторяться информация о поставщиках, продукции, операторах. Исходя из данного анализа целесообразно будет разбить объектное отношение документов прихода на несколько отдельных объектных отношений: документы прихода, карточка товара, поставщики, операторы, расположение.

Определим атрибуты объектного отношения «Карточка товара»:

1. наименование товарной единицы;

2. производитель товарной единицы;

3. код продукта;

4. вес короба продукции;

5. высота короба продукции;

6. ширина короба продукции;

7. длина короба продукции;

8. цена короба продукции.

Определим атрибуты объектного отношения «Поставщики»:

1. код поставщика;

2. название поставщика;

3. адрес поставщика;

4. телефон поставщика;

5. расчетный счет поставщика;

6. № договора с поставщиком;

Определим атрибуты объектного отношения «операторы»:

1. фамилия оператора;

2. имя оператора;

3. отчество оператора;

4. адрес оператора;

5. телефон оператора;

Определим атрибуты объектного отношения «Документы прихода»:

1. № акта разгрузки;

2. оператор;

3. № товарно-транспортной накладной;

4. время создания акта разгрузки;

5. дата создания акта разгрузки;

6. № машины, с которой прибыла продукция;

7. поставщик;

8. водитель машины;

9. дата разгрузки;

10. время разгрузки;

Определим атрибуты объектного отношения «Расположение»:

1. № акта разгрузки;

2. код продукта;

3. количество коробов;

4. срок годности продукции;

5. адрес;

Информация о товарах будет располагаться в файле с именем «tovar.dbf» со следующей структурой файла (Таблица 3.1.):

Таблица 3.1.

| Название

|

Имя поля

|

Тип поля

|

Длина

|

| Название товара

|

Nаim_tov

|

текстовый

|

30

|

| Производитель товарной единицы

|

Naim_proizvod

|

текстовый

|

15

|

Код продукта

|

Kod_prod

|

числовой

|

6

|

Вес короба продукции

|

Ves_prod

|

числовой

|

4

|

Ширина короба продукции

|

Shir_prod

|

числовой

|

3

|

Высота короба продукции

|

Visot_prod

|

числовой

|

3

|

Длина короба продукции

|

Dlin_prod

|

числовой

|

3

|

Цена короба продукции

|

Cena_prod

|

числовой

|

4

|

Информация о поставщиках будет располагаться в файле с именем «postav.dbf» со следующей структурой файла (Таблица 3.2):

Таблица 3.2.

| Название

|

Имя поля

|

Тип поля

|

Длина

|

| код поставщика

|

Kod_post

|

числовой

|

5

|

| название поставщика

|

Naim_post

|

текстовый

|

15

|

| адрес поставщика

|

Adres_post

|

текстовый

|

30

|

| телефон поставщика

|

Telef_post

|

числовой

|

6

|

| расчетный счет поставщика

|

Ras_shet

|

числовой

|

30

|

| № договора с поставщиком

|

№_dogov

|

числовой

|

10

|

Информация об операторах будет располагаться в файле с именем «operators.dbf» со следующей структурой файла (Таблица 3.3.):

Таблица 3.3.

| Название

|

Имя поля

|

Тип поля

|

Длина

|

Фамилия оператора

|

FIO1_oper

|

текстовый

|

10

|

Имя оператора

|

FIO2_oper

|

текстовый

|

8

|

| Отчество оператора

|

FIO3_oper

|

текстовый

|

10

|

Адрес оператора

|

Adres_oper

|

текстовый

|

30

|

Телефон оператора

|

Telef_oper

|

числовой

|

6

|

Информация о документах прихода будет располагаться в файле с именем «prihod.dbf» со следующей структурой файла (Таблица 3.4.):

Таблица 3.4.

| Название

|

Имя поля

|

Тип поля

|

Длина

|

| № акта разгрузки

|

№_akt

|

числовой

|

10

|

Оператор

|

operator

|

текстовый

|

10

|

| № товарно-транспортной накладной

|

№_TTN

|

числовой

|

5

|

| Время создания акта о разгрузке

|

Time

|

time

|

8

|

| Дата создания акта о разгрузке

|

Data

|

data

|

10

|

| № машины, с которой прибыла продукция

|

№_cars

|

общий

|

10

|

Код поставщик

|

Kod_post

|

текстовый

|

15

|

Водитель машины

|

Voditel

|

текстовый

|

10

|

Дата разгрузки

|

Data1

|

data

|

10

|

Время разгрузки

|

Time1

|

time

|

8

|

Информация о расположении будет располагаться в файле с именем «adress.dbf» со следующей структурой файла (Таблица 3.5.):

Таблица 3.5.

| Название

|

Имя поля

|

Тип поля

|

Длина

|

| № акта разгрузки

|

№_acts

|

числовой

|

10

|

Код продукта

|

Kod_prod

|

числовой

|

6

|

| Количество коробов

|

Kol_case

|

числовой

|

3

|

| Срок годности продукции

|

BBD

|

общий

|

15

|

| Адрес

|

Аdress

|

общий

|

15

|

Определим необходимые атрибуты объектного отношения документов отгрузки. Анализ информации, которая должна содержатся в акте об отгрузки продукции со склада, показывает, что следует выделить следующие атрибуты объектного отношения документов отгрузки со склада:

1. № акта об отгрузки;

2. № заказа;

3. оператор;

4. время создания акта;

5. дата создания акта;

6. код клиента;

7. название клиента;

8. адрес клиента;

9. телефон клиента;

10. дата отгрузки

11. время отгрузки

12. код продукции

13. адрес продукции на складе

14. количество коробов

15. срок годности продукции

Используя данное объектное отношение, мы получим слишком громоздкую базу данных, с огромной избыточностью. Так как отгружаемая продукция будет иметь определенное количество разных адресов на складе для каждого кода продукции в отдельности, то мы получим большое число строк, в которых будет повторяться информация о клиентах, продукции, операторах. Исходя из данного анализа целесообразно будет разбить объектное отношение документов отгрузки на несколько отдельных объектных отношений: документы отгрузки, карточка товара, клиенты, операторы, адрес отгрузки.

Объектные отношения карточка товара и операторы представлены выше. Определим атрибуты объектного отношения «Клиенты»:

1. код клиента;

2. название клиента;

3. адрес клиента;

4. телефон клиента;

Определим атрибуты объектного отношения «Документы отгрузки»:

1. № акта отгрузки;

2. № заказа;

3. оператор;

4. время создания акта отгрузки;

5. дата создания акта отгрузки;

6. код клиента;

7. дата отгрузки;

8. время отгрузки;

Определим атрибуты объектного отношения «адрес отгрузки»:

1. код продукта;

2. количество коробов;

3. срок годности продукции;

4. адрес продукции

Информация о клиентах будет располагаться в файле с именем «klient.dbf» со следующей структурой файла (Таблица 3.6.):

Таблица 3.6.

| Название

|

Имя поля

|

Тип поля

|

Длина

|

| код клиента

|

Kod_klien

|

числовой

|

5

|

| название клиента

|

Naim_klien

|

текстовый

|

15

|

| адрес клиента

|

Adres_klien

|

текстовый

|

30

|

| телефон клиента

|

Telef_klien

|

числовой

|

6

|

Информация о документах отгрузки будет располагаться в файле с именем «otgryska.dbf» со следующей структурой файла (Таблица 3.7.):

Таблица 3.7.

| Название

|

Имя поля

|

Тип поля

|

Длина

|

| № акта отгрузки

|

№_akt1

|

числовой

|

10

|

№ заказа

|

№_zakaz

|

числовой

|

10

|

Оператор

|

operator

|

текстовый

|

10

|

| Время создания акта oб отгрузки

|

Time2

|

time

|

8

|

| Дата создания акта об отгрузки

|

Data2

|

data

|

10

|

Код клиента

|

Kod_klien

|

общий

|

5

|

Дата отгрузки

|

Data3

|

data

|

10

|

Время отгрузки

|

Time3

|

time

|

8

|

Информация о расположении будет располагаться в файле с именем «adress1.dbf» со следующей структурой файла (Таблица 3.8.):

Таблица 3.8.

| Название

|

Имя поля

|

Тип поля

|

Длина

|

| № акта oтгрузки

|

№_acts

|

числовой

|

10

|

Код продукта

|

Kod_prod

|

числовой

|

6

|

| Количество коробов

|

Kol_case

|

числовой

|

3

|

| Срок годности продукции

|

BBD

|

общий

|

15

|

| Адрес

|

Аdress

|

общий

|

15

|

Инфологическая модель баз данных "Приход", "Уход" построенная с помощью языка "таблицы-связи" представлена на рис. 3.9. /5/

3.4 Описание модулей программы

В виду громоздкости программного кода проекта в данном разделе приведем описание одного модуля программы на примере модуля Unit1.pas. Этот модуль описывает работу формы ввода пароля. Соответствующий листинг представлен в приложении. Представленный исходный код модуля Delfi, написанный на объектно-ориентированном языке Object Pascal реализует интерфейс пользователя для ввода пароля. В списке Uses данного модуля присутствуют ссылки на модули Unit2 и Unit 3. Благодаря этому данный

модуль может вызывать во время выполнения программы вышеперечисленные модули обращаться к их элементам. В разделе type перечислены визуальные компоненты, принадлежащие форме Form1, а также приведены объ явления процедур, используемых в данном модуле. Процедура TForm1.Button1Click выполняется при нажатии кнопки <ОК>. Она нажимается тогда, когда пароль введен в поле MaskEdit1. Процедура проверяет, есть ли в записях базы данных «операторы» в поле «password» значение введенное в поле MaskEdit1. Если найдена хотя бы одна запись, имеющая в поле «password» значение, введенное в MaskEdit1, то программа продолжает работать. Если значение введенное в MaskEdit1 не найдено приложение прекращает свою работу. После проверки пароля проверяется статус человека, набравшего пароль. Если в базе данных «операторы» в поле «status» стоит значение «оператор», то кнопки на главной форме, доступные для администратора БД, делаются недоступными. Если поле «status» содержит значение «администратор», то все кнопки на главной форме становятся доступными. Значение полей «Fam» и «Status» присваивается меткам на главной форме. В конце процедуры формы Form1 и Form2 делаются невидимыми. Главная форма Form3 делается видимой. Процедура TForm1.MaskEdit1KeyDown необходима для того, чтобы процедура TForm1.Button1Click запускалась не только при нажатии кнопки <ОК>, но и при нажатии клавиши <Enter>. Процедура TForm1.FormClose выполняется всегда, при закрытии формы Form1. Форма Form1 делается невидимой, а главная форма Form3 наоборот отображается на экране как модальная. явления процедур, используемых в данном модуле. Процедура TForm1.Button1Click выполняется при нажатии кнопки <ОК>. Она нажимается тогда, когда пароль введен в поле MaskEdit1. Процедура проверяет, есть ли в записях базы данных «операторы» в поле «password» значение введенное в поле MaskEdit1. Если найдена хотя бы одна запись, имеющая в поле «password» значение, введенное в MaskEdit1, то программа продолжает работать. Если значение введенное в MaskEdit1 не найдено приложение прекращает свою работу. После проверки пароля проверяется статус человека, набравшего пароль. Если в базе данных «операторы» в поле «status» стоит значение «оператор», то кнопки на главной форме, доступные для администратора БД, делаются недоступными. Если поле «status» содержит значение «администратор», то все кнопки на главной форме становятся доступными. Значение полей «Fam» и «Status» присваивается меткам на главной форме. В конце процедуры формы Form1 и Form2 делаются невидимыми. Главная форма Form3 делается видимой. Процедура TForm1.MaskEdit1KeyDown необходима для того, чтобы процедура TForm1.Button1Click запускалась не только при нажатии кнопки <ОК>, но и при нажатии клавиши <Enter>. Процедура TForm1.FormClose выполняется всегда, при закрытии формы Form1. Форма Form1 делается невидимой, а главная форма Form3 наоборот отображается на экране как модальная.

4. Защита информации в ЛВС подразделения

4.1 Анализ возможностей системы разграничения доступа ОС Wndows NT.

Windows NT имеет средства обеспечения безопасности, встроенные в операционную систему. Рассмотрим наиболее значимые из них:

Для повышения удобства Windows NT имеет централизованные средства управления безопасностью сети. Имеется возможность установки области и связей доверия для централизации сетевого учета пользователей и другой информации, относящийся к безопасности, в одном месте, облегчая управление сетью и использование ее. При централизованном управлении безопасностью для каждого пользователя имеется только одна учетная карточка и она дает пользователю доступ ко всем разрешенным ему ресурсам сети. Можно использовать только один сетевой компьютер, чтобы проследить за активностью на любом сервере сети.

Профили пользователя

в Windows NT позволяют обеспечить большое удобство пользователям и в то же самое время ограничить их возможности, если это необходимо. Чтобы использовать профили пользователя для большей продуктивности, имеется возможность сохранить на сервере профили, содержащие все характеристики пользователя и установочные параметры, как например, сетевые соединения, программные группы и даже цвета экрана. Этот профиль используется всякий раз, когда пользователь начинает сеанс на любом компьютере с Windows NT так, что предпочитаемая им среда следует за ним с одной рабочей станции на другую. Для того, чтобы применять профили при ограничении возможностей пользователя, необходимо добавить ограничения к профилю, как например, предохранить пользователя от изменения программных групп и их элементов, делая недоступными части интерфейса Windows NT, когда пользователь будет регистрироваться в сети.

Windows NT Server дает много инструментальных средств для слежения за сетевой деятельностью и использованием сети. ОС позволяет просмотреть серверы и увидеть, какие ресурсы они совместно используют; увидеть пользователей, подключенных к настоящему времени к любому сетевому серверу

и увидеть, какие файлы у них открыты; проверить данные в журнале безопасности; записи в журнале событий; и указать, о каких ошибках администратор должен быть предупрежден, если они произойдут.

Всякий раз, когда пользователь начинает сеанс на рабочей станции Windows NT, экран начала сеанса запрашивают имя пользователя, пароль и домен. Затем рабочая станция посылает имя пользователя и пароль в определенный домен для идентификации. Сервер в этом домене проверяет имя пользователя и пароль в базе данных учетных карточек пользователей домена. Если имя пользователя и пароль идентичны данным в учетной карточке, сервер уведомляет рабочую станцию о начале сеанса.

Сервер также загружает другую информацию при начале сеанса пользователя, как например установки пользователя, свой каталог и переменные среды. По умолчанию не все учетные карточки в домене позволяют входить в систему серверов домена. Только карточкам групп администраторов, операторов сервера, операторов управления печатью, операторов управления учетными карточками и операторов управления резервным копированием разрешено это делать.

· Учетные карточки пользователей

Каждый человек, который использует сеть, должен иметь учетную карточку пользователя

в некотором домене сети. Учетная карточка пользователя содержит информацию о пользователе, включающую имя, пароль и ограничения по использованию сети, налагаемые на него. Имеется возможность также сгруппировать пользователей, которые имеют аналогичные работы или ресурсы, в группы; группы облегчают предоставление прав и разрешений на ресурсы, достаточно сделать только одно действие, дающее права или разрешения всей группе.

· Журнал событий безопасности

Windows NT позволяет определить, что войдет в ревизию и будет записано в

журнал событий безопасности всякий раз, когда выполняются определенные действия или осуществляется доступ к файлам. Элемент ревизии показывает выполненное действие, пользователя, который выполнил его, а также дату и время действия. Это позволяет контролировать как успешные, так и неудачные попытки каких-либо действий.

Права пользователя определяют разрешенные типы действий для этого пользователя. Действия, регулируемые правами, включают вход в систему на локальный компьютер, выключение, установку времени, копирование и восстановление файлов сервера и выполнение других задач. В доменах Windows NT Server права предоставляются и ограничиваются на уровне домена; если группа находится непосредственно в домене, участники имеют права во всех первичных и резервных контроллерах домена. В каждой рабочей станции Windows NT и в каждом компьютере Windows NT Server, который не является контроллером домена, предоставленные права применяются только к этому единственному компьютеру.

Для каждого домена можно определить все аспекты политики пароля: минимальную длину пароля (по умолчанию 6 символов), минимальный и максимальный возраст пароля (по умолчанию устанавливается 14 и 30 дней) и исключительность пароля, который предохраняет пользователя от изменения его пароля на тот пароль, который пользователь использовал недавно (по умолчанию должен предохранить пользователей от повторного использования их последних трех паролей). Дается возможность также определить и другие аспекты политики учетных карточек:

· Должна ли происходить блокировка учетной карточки.

· Должны ли пользователи насильно отключаться от серверов домена по истечении часов начала сеанса.

· Должны ли пользователи иметь возможность входа в систему, чтобы изменить свой пароль.

Когда разрешена блокировка учетной карточки, тогда учетная карточка блокируется в случае нескольких безуспешных попыток начала сеанса пользователя, и не более, чем через определенный период времени между любыми двумя безуспешными попытками начала сеанса. Учетные карточки, которые заблокированы, не могут быть использованы для входа в систему. Если пользователи принудительно отключаются от серверов, когда время его сеанса истекло, то они получают предупреждение как раз перед концом установленного периода сеанса. Если пользователи не отключаются от сети, то сервер произведет отключение принудительно. Однако отключения пользователя от рабочей станции не произойдет. Если от пользователя требуется изменить пароль, то, когда он этого не сделал при просроченном пароле, он не сможет изменить свой пароль. При просрочке пароля пользователь должен обратиться к администратору системы за помощью в изменении пароля, чтобы иметь возможность снова входить в сеть. Если пользователь не входил в систему, а время изменения пароля подошло, то он будет предупрежден о необходимости изменения, как только он будет входить и помощь администратора ему будет не нужна. /4/

4.2 Обоснование применения специальных средств защиты информации.

При всех неоспоримых положительных качествах, встроенных средств обеспечения безопасности Windows NT в нашем случае их не достаточно. Этот вывод сделан на основании того, что не все требования, перечисленные в разделе 1.3.3, выполняются встроенными средствами безопасности ОС Windows NT, а именно:

· нет возможности шифрования трафика сети;

· дополнительной идентификации пользователей;

· затирания остатков информации в системе.

4.3 Выбор программно-аппаратных средств защиты информации

Так как Windows NT не может обеспечить требуемый уровень безопасности данных в локальной вычислительной сети нашего подразделения, то логичным является путь установки дополнительных средств защиты. Сегодня на рынке присутствует достаточное количество дополнительных средств защиты данных, требующихся нашей системе. Проанализируем возможности, предоставляемые этими средствами, и сделаем оптимальный выбор.

- Комплекс “Аккорд”

В состав комплекса входит одноплатный контроллер, вставляемый в свободный слот компьютера, контактное устройство (съемник информации), программное обеспечение и персональные идентификаторы DS199x Touch Memory в виде таблетки. Съемник устанавливается на передней панели компьютера, а идентификация осуществляется прикосновением идентификатора (таблетки) к съемнику.

Аутентификация выполняется до загрузки операционной системы. Дополнительно может быть поставлена библиотека программ для подключения средств шифрования и электронной подписи. /6/ Таким образом, комплекс “Аккорд” не предоставляет всех необходимых нам услуг по защите информации. Шифрование и затирание остатков информации на носителях может быть произведено при помощи дополнительных утилит, аналогичных Diskreet и Wipeinfo из пакета Norton Utilities.

- Комплекс Dallas Lock

В соответствии со спецификацией версия Dallas Lock 3.1 должна обеспечивать полномасштабную защиту рабочей станции, а также связь со станцией мониторинга. Комплекс предусматривает регистрацию пользователя на рабочей станции и вход его в сеть посредством касания электронной карточки Touch Memory. Число вариантов серийных номеров – 48 триллионов.

Dallas Lock обеспечивает:

- возможность доступа к компьютеру и загрузки операционной системы только по предъявлении личной электронной карты пользователя и вводе личного пароля,

- многоуровневое разграничение доступа по отношению к ресурсам компьютера,

- защиту операционной системы,

- ведение системных журналов событий,

- установку для пользования опции гарантированного стирания файлов при их удалении,

- защиту собственных файлов и контроль целостности среды. /6/

- Комплекс Secret Net NT

Ассоциация “Информзащита” предлагает систему защиты Secret Net, предназначенную для защиты хранимой и обрабатываемой информации на персональных компьютерах в ЛВС от НСД и противодействия попыткам нарушения нормального функционирования ЛВС и прикладных систем на ее основе. В качестве защищаемого объекта выступает ЛВС персональных ЭВМ типа IBM PC/AT и старше, объединенных при помощи сетевого оборудования Ethernet, Arcnet или Token-Ring. Система включает средства:

- идентификации и аутентификации пользователей (в том числе и при использовании карт Touch Memory и Smart Card),

- разграничения доступа к ресурсам,

- контроля целостности,

- регистрации событий в журнале безопасности,

- затирания остатков данных на носителях информации,

- шифрования трафика сети,

- управления средствами защиты и др.

Система Secret Net имеет сертификат Гостехкомиссии РФ /7/.

Проанализировав возможности рассмотренных выше комплексов защиты информации в локальных сетях, можно прийти к выводу, что лишь Secret Net NT удовлетворяет всем трем пунктам наших требований, изложенных в разделе 1.3.3.

4.4 Принципы работы сервера безопасности

В целях обеспечения защиты данных Secret Net следует следующим принципам:

1. Пользователь должен идентифицировать себя только раз в начале сессии. Это включает ввод имени и пароля клиента.

2. Пароль никогда не посылается по сети в открытом виде. Он всегда зашифрован. Дополнительно пароль никогда не хранится на рабочей станции или сервере в открытом виде.

3. Каждый пользователь имеет пароль, и каждая служба имеет пароль.

4. Единственным устройством, которое знает все пароли, является сервер безопасности

. Этот сервер работает под серьезной охраной.

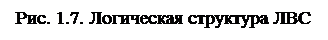

Рассмотрим схему работы сервера безопасности (рис. 4.1.):

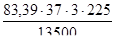

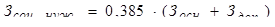

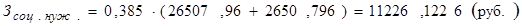

1. Пользователь вводит имя.