Деректерді аутентификациялау мселесі жне электронды цифрлік олтаба

Желідегі деректерді орау

Лекция 12. Деректерді аутентификациялау мселесі жне электронды цифрлік олтаба

Жоспар

- Деректерді аутентификациялау мселесі

- электронды цифрлік олтаба алгоритмдері

- цифрлік олтабаны RSA алгоритмі

- цифрлік олтабаны Эль Гамаля (ЕGSA) алгоритмі

- цифрлік олтабаны DSА алгоритмі

- цифрлік олтабаны ГОСТ Р 34.10-94 стандарты

Деректерді аутентификациялау мселесі

Желі арылы электронды жат алмасу барысында деректерді деу мен сатауа кететін шыын анарлым азайып, оларды іздеу жылдамдай тседі. Біра жат пен оны авторын ау тентификациялау мселесі туады, яни авторды анытау мен желі арылы алынан жатты згеріске шырамаандыын тексеруге тура келеді.

Электронды жаттарды аутентификациялауды масаты - желідегі ммкін болатын рсатсыз іс рекеттерден жаттарды бтіндігін сатау, олара келесілер жатады:

• активті ола тсіру – желіге осылу арылы бзаы жаттарды ола тсіріп олара згертуге тырысады;

• маскарад - С абоненті В абонентіне А абонентіні атынан хабарлама (жат) жібереді;

• ренегатты - А абоненті В абонентіне жіберген хабарламасынан бас тартады;

• орнын алмастыру- В абоненті жаа жат рып немесе бар жатты згертіп оны А абонентінен алдым деп жариялайды;

• айталау - С абоненті А абонентіні В абонентіне брын жіберген жатын айта айтара жібереді.

Желідегі осындай бзаылы іс рекеттер банктік жне коммерциялы рылымдарды жмысына орасан зор нсан келтіріп, з ызметтерінде жаа компьютерлік апаратты технологияларды пайдалантын мемлекеттік, нерксіптік йымдар мен жеке тлалара да зиян шектіреді.

Электронды цифрлік олтаба (ЭЦП) телекоммуникациялы арналар арылы таратылатын мтіндерді аутенти фикациялау шін олданылады. Функционалды трыдан ол кдімгі олтабаа сас жне оны барлы артышылытарына ие:

• осы ол ойылан мтінні ол ойан адамнан екендігін білдіреді;

• ол ойан адамны зі ол ойан мтінен бас тартпауына жадай жасау;

• ол ойылан мтінні бтіндігін сатау.

Цифрлік олтаба салыстырмалы трде кішігірім осымша апарат, ол ол ойылан мтінмен бірге жіберіледі.

ЭЦ жйесі екі процедурадан трады:

1) ол ою процедурасы;

2) ойылан олды тексеру процедурасы. ол ою процедурасында хабарламаны жіберушіні пия кілті олданылса, ойылан олды тексеру процедурасында – хабарлама жіберушіні ашы кілті олданылады.

ЭЦ барысында жіберуші алдымен ол ойылан М мтіні шін жасалан хэш-функцияны h(M) арастырады. h(M) хэш-функцияны есептелген мні m апаратты кішігірім бір блогін райды жне ол берілген М мтінді толыымен сипаттайды. Cодан кейін m саны жіберушіні пия кілтімен шифрленеді. Осыдан алынан ос сан берілген М мтіні шін ЭЦ болып табылады.

ЭЦ тексеру кезінде хабарламаны алан адам айтадан арна арылы алынан М мтіні шін хэш-функцияны m = h(M) есептейді, содан кейін жіберушіні ашы кілті арылы алынан олды хэш функцияны m мніне сйкестігін тексереді.

Жіберушіні ол оюа олданылатын пия кілтінсіз ЭЦ згерту ммкін емес.

ол ойылан жат ретінде кез келген файл олданылуы ммкін. ол ойылан файл ол ойылмаан файлдан оан бір немесе бірнеше электронды олтаба ою арылы алынады.

рбір олтаба келесі апараттан трады:

- ол ою уаыты;

- Берілген кілтті рекет ету уаыты;

- Файла ол ойан адам туралы апарат (Ф.А.Т., ызметі, фирманы ысаша атауы);

- ол оюшыны идентификаторы (ашы кілт атауы);

- олтабаны зі.

ЭЦ алгоритмдері желіде бірнеше абоненттерді болуын талап етеді, олар бір біріне ол ойылан элек тронды жаттармен алмасады. рбір абонент шін ос кілт пия жне ашы кілттер генерацияланады. пия пия сатайды жне ол ЭЦ ру шін олданылады. Ашы кілт барлы желі олданушыланына белгілі жне ол ЭЦ тексеру шін ажет. Басаша айтанда ашы кілт электронды жатты длдігін жне оны жіберуші авторды анытау шін олданылатын ажетті рал. Ашы кілт арылы жабы кілтті есептеп шыару ммкін емес.

ос кілттерді генерациялау шін (пия жне ашы) ЭЦ ал горитмдерінде, асимметриялы шифрлеу жйелеріндегідей ртрлі математикалы схемалар олданылады, олар бір баыттаы функцияларды олдану арылы жзеге асырылады. Ол схемалар екі топа блінеді. Блай блінуді негізі крделі есептеулер:

• лкен бтін сандарды факторизациялау есебі (кпмшеліктерге жіктеу);

• дискретті логарифмдеу есебі.

Алгоритм RSA

Алашы жне танымал ЭЦ RSA, оны математикалы схемасы 1977 жылы Массачусетсті технологиялы институтында рылан болатын (АШ).

Алдымен ос кілт есептелуге тиіс (пия жне ашы кілттер). Ол шін электронды жат жіберуші (автор) екі лкен жай сандарды Р жне Q есептейді, одан кейін оларды кбейтіндісін табады.

N = Р*Q жне келесі функцияны мнін есептейді

( N) = (Р-1)(Q-1). Ары арай жіберуші E санын келесі шарта сйкес табады:

Е<( N), НОД (Е, ( N)) =1 жне D саны келесі шарта сйкес ізделеді:

D < N, Е * D 1 (mod( N)).

ос сан (Е, N) ашы кілт болып табылады. Ол ос кілтті автор зіні желі бойынша хабар алмасушыларына еркін таратады. Бл ос кілт желіде хабарлама авторын анытау шін ажет. D санын автор хабарламалара ол ою шін пия сатайды.

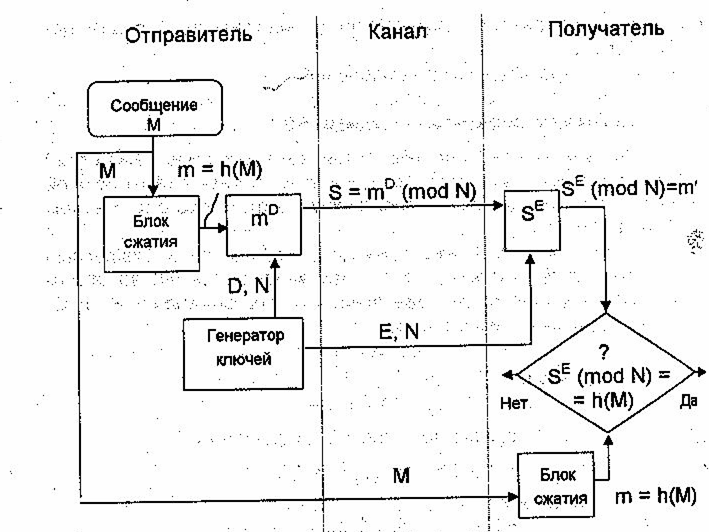

RSA ЭЦ алгоритміні жалпы схемасы 1-суретте келтірілген.

1- сурет. RSA ЭЦ алгоритміні жалпы схемасы

Жіберуші М хабарламасына оны желі арылы жіберер алдында ол оймашы болсын. Ол шін М хабарламасы (апарат блогі, файл, кесте) h(M) хэш-функциясыны кмегімен бтін m санына ысылады:

m=h(M).

Содан кейін М хабарламасыны астына ойылатын S цифрлік олтабасын есептейді, ол шін m хэш мні мен D пия кілті олданылады:

S = mD (mod N).

(М,S) ос саны абылдаушы партнерге М электронды жат ретінде жіберіледі, оан S цифрлік олтабасы ойылан, жне S олтабасын пия D кілтін стаушы ран.

абылдаушы ос (М,S) санын аланнан кейін М хабарламасыны хэш-мнін екі т.рлі жолмен есептейді. Алдымен ол m' хэш мнді алпына келтіреді, ол шін S олтабасын криптографиялы трлендіру Е ашы кілтін пайдалана отырып жзеге асырылады

m' = SЕ (mod N).

Сонымен атар М хабарламасын хэширлеу нтижесі олданылады:

m = h(М).

Егер келесі тедік орындалса, яни

SЕ (mod N) = h(М),

Онда абылдаушы (М,S) ос санын дрыс деп абылдайды.

RSA цифрлік олтаба алгоритміні кемшіліктері.

1. Е жне D кілттері арылы N модулін есептеу барысында RSA цифрлік олтаба жйесі шін кптеген осымша шарттарды тексеруге тура келеді. Ол шарттарды кез келгеніні орындалмауынан цифрлік олтабаны ате болуы ммкін екендігі аныталады. Ал те маызды жаттара ол ою барысында мндайа жол беруге болмайды.

2. RSA цифрлік олтабасыны сенімділігін арттыру шін жне ажетті дегейді амтамасыз ету шін, мысалы, АШ лтты стандартына сай апаратты шифрлеуге (DES алгоритмі бойынша), яни 1018 сандарды, ал N, D жне Е сандарын есептеу барысында райсысы 2512 кем емес бтін сандарды олдану ажет (немесе 10154), мны зі кптеген есептеу шыындарын туызады.

3. RSA цифрлік олтабасы муль типликативті шабуыл алдында ауарсыз. Басаша айтанда RSA цифрлік олтабасыны алгоритмі шабуылдаушыа D пия кілтінсіз брыны ол ойылан жаттарды пайдаланып жаа жаттар шін хэш функцияларды есептеуге ммкіндік береді.

Мысал. Шабуылдаушы ш хабарламаны рсын М1, М2 жне М3 , оларды хэш-мндері

m1 = h(М1), m2 = h(М2), m3 = h(М3),

сонымен атар m3 = m1 * m2 (modN).

Екі М1 жне М2 хабарламалары шін оларды зады олтабалары S1 = m1D (modN) и S2 = m2D (modN) алынан болсын.

Онда бзаы D пия кілтін білмей–а М3 хабарламасы шін S3 олтабасын жеіл есептей алады:

S3 = S1 * S2 (modN).

Шындыында,

S1 * S2 (modN)= m1D * m2D (modN) = (m1* m2 )D (modN) = m3D (modN)= S3.

Дербес компьютерлер шін олайлы жне сенімді цифрлік олтаба алгоритмін 1984 жылы американды Тахер Эль Гамаль сынды. 1991 жылы АШ-ты халыаралы стандарттар институты АШ Конгресіні алдында Эль Гамальді цифрлік олтаба алгоритмін лтты стандарт негізі ретінде жариялады.

Эль Гамальді (ЕGSA) электронды цифрлік олтаба алгоритмі

ЕGSA атауы Еl Gаmаl Signature Аlgorithm (Эль Гамальді электронды цифрлік олтаба алгоритмі) сзінен алынан. ЕGSA идеясы электронды цифрлік олтабаны фальсификацияламауды негіздеу шін бтін санды кпмшеліктерді жіктеуден крі крделі есептеулерді дискреттік логарифмдеу есебіне сйенген. RSA электронды цифрлік олтаба алгоритміні лсіз жаы болып табылатын бірнеше хабарламаларды соына ойылан олтабаларды пайдалану тстарын Эль Гамальа айналып ту ммкіндігі туды.

Эль Гамальді электронды цифрлік олтаба алгоритмін арастырайы. ос кілтті генерирациялау шін (ашы кілт пен жабы кілттерді), Алдымен андай да бір лкен жай бтін Р санын жне лкен бтін G санын тадайды, мндаы G < Р. Хабарлама жіберуші жне абылдаушы есептеу барысында бірдей лкен бтін сандарды пайдаланады Р (~10308 немесе ~21024) жне G (~10154 немесе ~2512), бл сандар пия емес.

Хабарлама жіберуші бтін X, 1<Х<(Р-1) санын кездейсо тадайды да

Y = GX mod Р

есептейді.

Y саны ашы кілт, ол жіберушіні олтабасын тексеру шін олданылады. Y саны жаттарды абылдайтын барлы желі олданушыларына ашы арналар арылы таратылады.

X саны хабарлама жіберушіні пия кілті, ол хабарламалара олтаба ою шін пайдаланылады жне пия саталады.

М хабарламасына ол ою шін хабарлама жіберуші алдымен оны h(-) хэш-функциясыны кмегімен m бтін санына хэштейді:

m=h(M), 1<m<(P-1),

содан кейін бтін К, 1< К< (Р -1) санын генерациялайды, К жне (Р -1) зара жай болулары ажет. Хабарлама жіберуші бтін а санын есептейді:

а = GK mod Р

Евклидті кеейтілген алгоритмін олдана отырып бтін X, b жне пия кілт арылы келесі тедеуден m-ді табады

m = Х*а + К*b(mod(Р-1)).

(а,b) ос сандары М хабарламасыны астына ойылатын S электронды цифрлік олтабаны береді:

S = (а,b),

(М,а,b) штігі абылдаушыа жіберіледі, ал (Х,К) ос сандары пия саталады.

ол ойылан (М,а,b) хабарламасын аланнан кейін абылдаушы оны бтіндігін тексереді, яни ойылан олтабаны S = (а,b) М хабарламасына длдігін, згеріске шырамаандыын тексереді. Ол шін абылдаушы алдымен М хабарламасы арылы

m = h(М),

санын есептейді, яни М хабарламасын хэштейді.

Одан кейін

А = Y а аb (mod Р)

Есептеледі де М хабарламасыны дрыстыы

А = Gm (mod Р)

орындалса ана.аныталады.

Басаша айтанда, абылдаушы

Y а аb (mod Р)= Gm (mod Р).

рнегін тексереді.

рбір олтабаны ою барысында Эль Гамаль алгоритмінде К –ны жаа мндері олданылады, кері жадайда хабарлама жіберушіні пия X кілтін ашу ммкіндігі туады.

Мысал. Р=11, С = 2 сандары жне пия X = 8 кілті тадалсын. Ашы кілтті мнін есептейміз:

Y = GX mod Р = Y = 28 mod11 = 3.

Берілген хабарлама М хэш-мн m = 5-пен сипатталсын.

Электронды цифрлік олтабаны есептеу шін, имеющего хэш-значение

хэш-мн m = 5 болатын, алдымен К = 9 тадалады. К жне (Р-1) зара жай екендігі тексеріледі. Шынында,

ЕОБ(9,10) = 1.

Ары арай олтабаны а жне b элементтері есептеледі:

а = GK mod Р = 29 mod 11 = 6, b элементін Евклидті кеейтілген алгоритмі арылы анытаймыз:

m = Х*а + К*b(mod(Р-1)). m = 5, а = 6, X = 8, К = 9, Р = 11 боланда алатынымыз

5 = (6*8 + 9*b)(mod 10) немесе

9*b = -43(mod10).

Шешімі: b = 3. Электронды цифрлік олтаба : а = 6, b = 3.

Ары арай хабарлама жіберіледі. абылдаушы М хабарламасы мен ашы кілт арылы Y = 3, хеш-мн m = 5 –ті табады, одан кейін:

1) Y a аb (mod Р) = 36 * 63 (mod 11) =10 (mod 11);

2) Gm (mod Р) = 25 (mod 11) =10 (mod 11) сандарын есептейді.

Бл екі сан те боландытан, олтаба згеріске шырамаан деп абылданады.

Деректерді аутентификациялау мселесі жне электронды цифрлік олтаба